Standard Списък за контрол на достъпа - Cisco списък достъп

Начало »Конфигуриране на Cisco» Стандарт Списък за контрол на достъпа - Cisco списък достъп

Стандартни списъци за контрол на достъпа

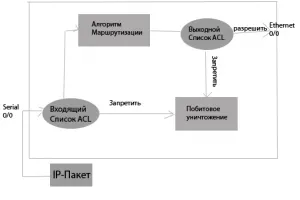

Инженерите при създаването на всеки списък за контрол на достъпа, която трябва да се използва за филтриране на IP-пакети трябва да вземе решение за избор на един от двата основни варианта: кои пакети са обект на филтриране и къде да поставите списъка за контрол на достъпа в мрежата. Софтуерът Cisco IOS дава възможност да се прилагат средства за филтриране или пакет ACL при входния интерфейс, или при излизане от интерфейса. С други думи, в списъка за контрол на достъпа IOS система, свързани с интерфейса и по-специално с влизането или излизането на трафика на интерфейса. След като изберете рутер, който се планира да използвате списъка за контрол на достъпа, трябва да изберете интерфейса за изпълнение на инструменти за филтриране, както и да посочи дали действието на тези средства за входящи или изходящи пакети разпределени.

Вътрешен алгоритъм за обработка на пакети в рутер

Ето някои важни характеристики на Cisco ACL ACL.

- Филтрирането на пакетите може да се извърши, тъй като те пристигнат в интерфейса преди вземане на решение за определяне на маршрута.

- Филтрирането на пакетите може да се изпълни, преди да напусне интерфейса, тъй като приемането на решенията за маршрутизиране

- Софтуерът Cisco IOS да посочи, че пакетът е да се филтрува, терминът забраната (отрече)

- Ако ние говорим за е, че пакетът не трябва да се филтрира, разрешението за срок (разрешение) се използва в софтуера Cisco IOS

- Конфигуриране на инструменти за филтриране с помощта на списъци за контрол на достъпа.

- В края на ACL за неявна инструкция забранява целия трафик (отрека целия трафик). Ето защо, ако пакетът не съвпада с някоя от инструкциите в списъка за контрол на достъпа, се изхвърля.

списъци за контрол на достъпа се състоят от два основни компонента: проверка на съответствието с правилата и пакетни характеристики на пакета на. Първият компонент се използва за проверка на всички пакети и ви позволява да се определи дали тя отговаря на отчета за достъп списък. Ако списъкът с контрол на достъпа се състои от повече от един запис, операционната система IOS търси в списък последователно, преди откриването на първата инструкция, която отговаря на характеристиките на този пакет. Принципи на работа списък за контрол на достъпа, състояща се от повече от един запис могат да бъдат обобщени по следния начин.

- Правото на достъп до инструкции достъп списък списък за контрол е в сравнение със съдържанието на полетата за пакети

- Ако проверката за съответствие с правилата е успешно, действието ще се извършва, както е дефинирано в ръководството достъп списък (разрешение или отказ)

- Ако стъпка 2 не успя да открие съвпадение, стъпки 1 и 2, се повтаря с всеки следващ инструкция в списъка за контрол на достъпа, докато, докато не се намери съответствие правилото

- Ако не можете да намерите един мач с всяко вписване в списъка за контрол на достъп, а след това да се отрека действие се извършва (забраната на пакета)

Конфигуриране на списъци за контрол на стандарт за достъп

цялостно проектиране на конфигурацията синтаксиса на стандартната ACL на:

стандартния списък за контрол на достъпа, използван от редица достъп списък команда. имат едни и същи числа. достъп списък команда с едни и същи числа се считат като принадлежащи към същия списък, както и използване команди в списъка се появява в същия ред, в който са вписани в конфигурацията.

Ако процесът на настройка разделен на етапи, то ще бъде, както следва:

Нито пък да забравяме, че в ACL достъп списък структури, обърнати маски на подмрежата.

Пример стандартната конфигурация ACL-

R1 (довереник) # достъп списъка 10 забележка спиране на движението «172.168.3.10» -Създаване ACL с номер 10, добавянето на описанието

R1 (довереник) # достъп списъка 10 отрече 172.16.3.10 0.0.0.0 конструкции, които забраняват на трафик от IP 172.16.3.10

R1 (конфигурационния-ако) #ip достъп на група 10 от ACL-кръг на интерфейс (изходящи пакети)