Как да разберете кои сайтове са свързани компютър без ваше знание мрежова технология - трудно -

Как да видите на кои сайтове свързан компютър без ваше знание?

Ако се чудите как да се място и адресите на сървърите на вашия компютър без ваше знание, можете да видите статистиката за връзки с посочване на изпълнимия файл и пълното DNS-име ресурс, към който се свързвате. Това може да стане с помощта на системата, не е необходимо инсталирането на допълнителен софтуер.

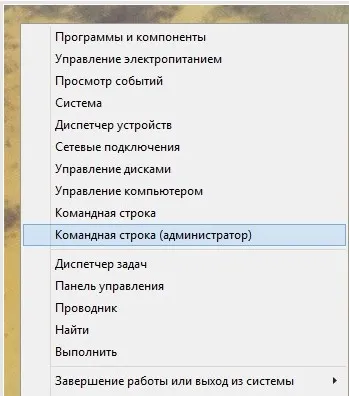

1. За да започнете, трябва да стартирате командния ред като администратор, може да се направи по различни начини, например, чрез "Power User Menu".

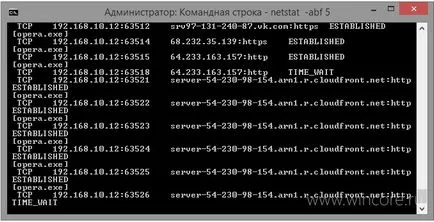

2. В командния ред, изпълнете следната команда: NETSTAT -abf 5

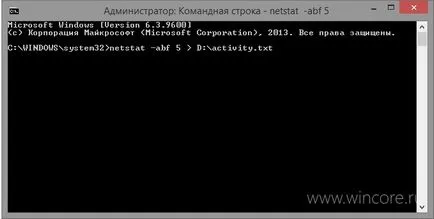

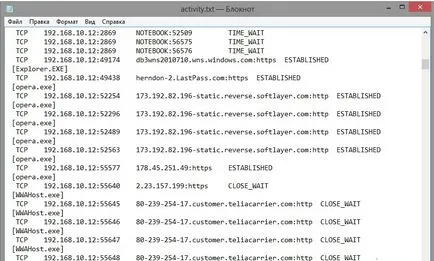

Ако наблюдавате работната NETSTAT не са удобни на командния ред, можете да изпратите на изхода на резултатите в текстов файл. За да направите това, изпълнете следната команда: NETSTAT -abf 5> activity.txt

Къде activity.txt - име на файла, който ще съдържа статистически данни за използването на мрежовата връзка. По подразбиране, той се записва в папка C: \ Windows \ System32, ако желаете, можете да посочите желания път за него, например, като: NETSTAT -abf 5> D: \ activity.txt

След командата, за по-голяма надеждност трябва да изчакате няколко минути, след което прозореца на командния ред могат да бъдат затворени. Всички резултати от помощната програма ще останат в определен текстовия файл.

Спойлер, кликнете мода за отваряне на спойлера, щракнете върху модата, за да затворите

Netstat - дисплеи TCP активни връзки, пристанища, компютърът е слушане, Ethernet статистика, IP таблица за маршрутизация, статистиката IPv4 (за протокола IP, на ICMP, TCP и UDP) и IPv6 (за протокола IPv6, ICMPv6, TCP над IPv6, и UDP над IPv6). Използва се без параметри, nbtstat команда показва активните TCP връзки.

NETSTAT [а] [е] [-п] [о] [-р протокол] [-r] [-s] [интервал]

Netstat параметри на командата

Показва всички активни TCP връзки и компютърът е слушане TCP и UDP портове.

Показва Ethernet статистика, като например броя на изпратените и получените байтове и пакети. Тази опция може да се комбинира с опцията -s.

Показва активните TCP връзки и включва идентификатор на процес (PID) за всяка връзка. Процес Код Ви позволява да намерите приложението в раздела в диспечера на задачите на Windows. Тази опция може да се комбинира с ключовете -а, Ч, и -p.

Netstat -p протокол

Показва връзки за протокола, посочен от протокол. В този случай, протоколът може да бъде или TCP, UDP, tcpv6 или udpv6. Ако този параметър се използва с -s за показване на статистическите данни по протокол, протокол може да бъде TCP, UDP, ICMP, IP, tcpv6, udpv6, ICMPv6 или IPv6.

Статистика Output протокол. По подразбиране, се показват статистически данни за TCP, UDP, ICMP и ПР. Ако сте инсталирали IPv6 протокол за Windows XP, статистиката са показани за TCP над IPv6, UDP над IPv6, ICMPv6 и IPv6. Параметърът -p може да се използва за определяне на набор от протоколи.

Показва съдържанието на масата за ПР маршрута. Тази команда е еквивалентно на печата командния маршрут.

Актуализация избраните данни в интервал, определен параметър интервал (в секунди). Натискането на CTRL + C спира актуализацията. Ако този параметър е пропуснат, NETSTAT отпечатва подбрана информация само веднъж.

Показва помощ в командния ред.

Параметри използвани с тази команда трябва да бъдат предшествани от тире (-), а не наклонена черта (/).

Netstat предоставя статистически данни за следните обекти.

протокол

име на протокол (TCP или UDP).

(ДВ)

Обърнете внимание на състоянието на връзката TCP. Възможните стойности са:

Тази команда е достъпна само ако свойствата на мрежов адаптер в инсталирани като част от интернет протокол (TCP / IP) Мрежови връзки.

примери Netstat

За да се покаже Ethernet статистика и статистиката за всички протоколи, въведете следната команда:

За да се покаже статистиката за само протоколите TCP и UDP, въведете следната команда:

NETSTAT -s -p TCP UDP

За да се покаже активни TCP връзки и идентификационните номера на процеса на всеки 5 секунди, въведете следната команда:

За да се покаже активни TCP връзки и идентификационните номера на процеса всеки с помощта на числов формат, въведете следната команда:

Голямата малка статия, vorobei благодарение

Но аз го направите тук

Спойлер, кликнете мода за отваряне на спойлера, щракнете върху модата, за да затворите

[Dashost.exe]

UDP 0.0.0.0:49356 *: *

EventSystem

[Svchost.exe]

UDP 0.0.0.0:51380 *: *

EventSystem

[Svchost.exe]

UDP 0.0.0.0:51382 *: *

[Dashost.exe]

UDP 0.0.0.0:61422 *: *

FDResPub

[Svchost.exe]

UDP 127.0.0.1:1900 *: *

SSDPSRV

[Svchost.exe]

UDP 127.0.0.1:59992 *: *

SSDPSRV

[Svchost.exe]

UDP 192.168.1.2:137 *: *

Не може да се получи информация за собственика

UDP 192.168.1.2:138 *: *

Не може да се получи информация за собственика

UDP 192.168.1.2:1900 *: *

SSDPSRV

[Svchost.exe]

UDP 192.168.1.2:59991 *: *

SSDPSRV

[Svchost.exe]

UDP 192.168.1.2:60640 *: *

iphlpsvc

[Svchost.exe]

UDP [::]: 500 *

IKEEXT

[Svchost.exe]

UDP [::]: 3702 *

[Dashost.exe]

UDP [::]: 3702 *

FDResPub

[Svchost.exe]

UDP [::]: 3702 *

FDResPub

[Svchost.exe]

UDP [::]: 3702 *

EventSystem

[Svchost.exe]

UDP [::]: 3702 *

EventSystem

[Svchost.exe]

UDP [::]: 3702 *

[Dashost.exe]

UDP [::]: 4500 *

IKEEXT

[Svchost.exe]

UDP [::]: 49,357 *: *

[Dashost.exe]

UDP [::]: 49,358 *: *

EventSystem

[Svchost.exe]

UDP [::]: 51,381 *: *

EventSystem

[Svchost.exe]

UDP [::]: 51,383 *: *

[Dashost.exe]

UDP [::]: 61,423 *: *

FDResPub

[Svchost.exe]

UDP [:: 1]: 1900 *

SSDPSRV

[Svchost.exe]

UDP [:: 1]: 59,990 *: *

SSDPSRV

[Svchost.exe]

UDP [fe80 :: c74: 131f: a569: 8ef% 7]: 546 *

DHCP

[Svchost.exe]

UDP [fe80 :: c74: 131f: a569: 8ef% 7]: 546 *

DHCP

[Svchost.exe]