Конфигуриране на VPN IPSec Cisco

IPsec - концепция данни криптиране включва технологии и протоколи, които позволяват изпълнението на тази задача от оборудването на Cisco Systems.

Конфигуриране на VPN IPsec на Cisco рутер, вие ще бъдете в състояние да предава информация за личния, криптиран канал. Между другото, VPN - един от основните технологии, които се използват за осигуряване на неприкосновеност на личния живот на предаваните данни. Но всичко нека в ред.

Виртуална частна мрежа VPN

Виртуална частна мрежа - VPN означава точно съкращението. Всеки, който ще работи в областта на криптиране и информационна сигурност в съвременните мрежи, което трябва да знаете и разбирате принцип на работа на тази технология.

Нейната същност е да се създаде виртуален канал, въз основа на обществената мрежа, която ще се използва за предаване на данни, както и да отговаря на всички необходими параметри за безопасност, подобни на тези показатели със специален канал за комуникация.

За начало, нека да видим какво има прилагането на тази технология:

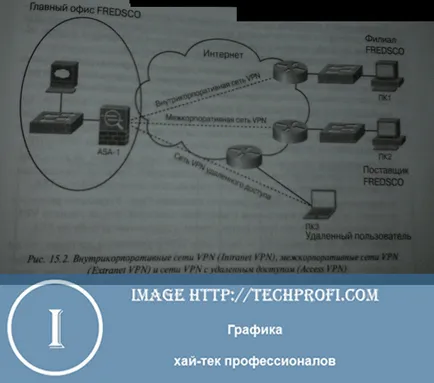

- В рамките на VPN мрежа - ако географски една компания мрежови сегменти са разположени на разстояние един от друг, за да ги свърже с помощта на един VPN канал - криптирана връзка между два сегмента.

- Междуфирмена VPN мрежа - в случай, че различни организации имат нужда да споделят информация между мрежите си създава VPN канал.

- Отдалечен достъп VPN-мрежи - данни виртуален тип канал се използва, когато трябва да се свържете един компютър (обикновено у дома), в цялостната корпоративна мрежа.

И трите типа VPN връзки са показани на фигурата по-долу:

Какво е необходимо да се изгради VPN

Ако трябва да се свържете два мрежови сегменти чрез криптиран VPN тунел, а след това ние се нуждаем две маршрутизатори Cisco Systems, със съответните разширителни карти, както и версия на софтуера на IOS. Казано по-просто - имаме нужда от две рутери, които могат да се справят VPN и IPsec технологии. Използването им, ние създаваме и да се създаде шифрован канал, като по този начин реализирането сигурния трансфер на данни между два мрежови сегменти.

В този случай, ако искаме да се създаде частен VPN връзка за свързване домашния си компютър към корпоративната мрежа, ние се нуждаем от софтуер VPN клиент. Необходимо е да се започне, да коригира съответно, и да го използвате, за да се свържете към корпоративната мрежа. Това, от своя страна, трябва да бъде конфигуриран рутер.

VPN, IPsec базирани

технология Ip сигурност - защитен пренос на данни IP протокол или съкращение IPsec, включва набор от протоколи и стандарти, които се използват за защита на предаваните данни. За да създадете шифрован VPN канал, ние изберете подходящата технология IPsec и изходът е защитена връзка.

Нека да разгледаме основните компоненти.

Encryption в IPsec

В основата на този процес в технологията за криптиране IPsec основава на използването на математически формули и алгоритми. В действителност, за да ги обясни по-подробно, не е необходимо, просто трябва да се разбере как те работят. Схематично изглежда така:

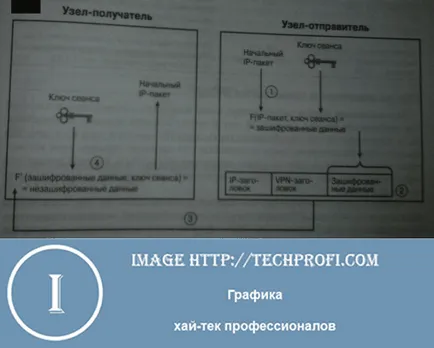

Нека да видим какви стъпки криптиране се показва:

- Стъпка 1 - има VPN мрежа. Устройство, което изпраща данните използва формула за криптиране, замествайки в него ключ за криптиране и всички необходими данни

- Стъпка 2 - данни, които са криптирани, за да се предотврати ново IP пакет, който съдържа всички необходими данни за предаване по канал VPN

- Етап 3 - Този пакет се изпраща по сигурна връзка

- Стъпка 4 - въз основа на формула, избрана за шифроване на получателя устройството декодира получените данни, както и да ги използва за други цели

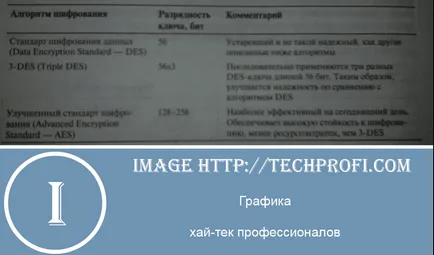

Тези етапи са универсални, като единствената разлика е в използваните алгоритми за криптиране:

Предаване на ключове за криптиране IPsec

В този момент, за обмен на ключове за криптиране между устройства Cisco, като се използва Diffie-Hellman - DH. Въз основа на този алгоритъм, двете устройства, между които защитен тунел конфигурация VPN, динамично генерирани ключове за криптиране, и ги предават по мрежата.

Основният параметър на алгоритъма, битов ключ в бита.

- DH-1 алгоритъм - ключ 768 бита

- DH-2 алгоритъм - 1024 бита ключовите

- DH-3 алгоритъм - 1536 бита ключовите

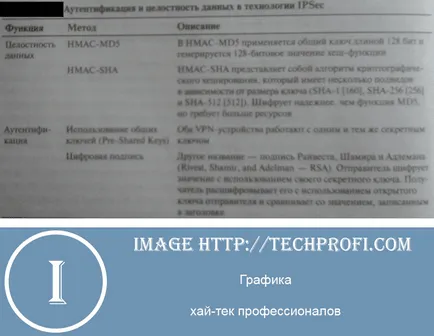

на целостта на данните и процеса на удостоверяване на IPsec

За да се премине на автентичността, устройството изчислява подател малък уникалния номер, според някои математически формули. Резултатът се нарича хеш код, който се поставя в предава кодирано пакет. Устройството за реципиента, на свой ред, декодира пакета, и сравнява хеш код. Ако това е вярно, тогава е имало изпращане от доверени места, както и данните са точни и надеждни.

IPsec VPN конфигурация тунел на рутер Cisco

Нека се опитаме да създаде VPN на рутера.

Конфигуриране политика ISAKMP

Път-праймер (конфигурационния) #crypto ISAKMP позволи

Router-грунд (довереник) #crypto политика ISAKMP 110

Router-грунд (довереник-ISAKMP) #authentication предварително акции

Път-праймер (конфигурационния-ISAKMP) #encryption 3DES

Път-праймер (конфигурационния-ISAKMP) #group 2

Път-праймер (конфигурационния-ISAKMP) #hash md5

Път-праймер (конфигурационния-ISAKMP) #lifetime 36000

Предварително споделен ключ

Създаване криптиращи ключове

Router-грунд (довереник) #crypto ISAKMP ключ парола адрес 192.168.10.10 0

Устройството за изпращане предава параметри за криптиране и ги сравнява с получателя, и инициира свързване на съвпадение.

трансформиране на определени

Конфигуриране на IPSec трансформацията зададете

Router-грунд (довереник) #crypto IPSec трансформира зададена SNRS ESP-де

Път-праймер (CFG-крипто-транс) #mode тунел

Път-праймер (CFG-крипто-транс) #end

Crypto картата

Конфигуриране на карта за шифроване

Router-грунд (довереник) #crypto карта SNRS-MAP 10 IPSec-ISAKMP

Router-грунд (довереник-крипто-карта) #match адрес 101

Router-грунд (довереник-крипто-карта) #set трансформацията зададена SNRS

Router-грунд (довереник-крипто-карта) #set партньорска 192.168.10.10

и да го включа в интерфейса

Router-грунд (довереник-ако) #crypto карта SNRS-MAP

Контрол на достъпа списъци

Router-грунд (довереник) #ip достъп списък удължен 101

Router-грунд (довереник-вътр-NaCl) #permit IP 192.168.1.0 0.0.0.255 192.168.9.0 0.0.0.255

заключение

Осигуряване на целостта и сигурността на данните, предавани - много отговорна задача. Трябва да знаят и разбират най-новите технологии и принципите на функциониране на процеса. Това знание ще ви помогне да се създаде сигурна мрежова връзка, като се използва подходящо оборудване.

Нашите препоръки

Ако сте започнали да гледате на външния шум от системния блок, е си струва да пробвате, може да бъде шумна твърд диск

Ако компютърът ви изведнъж се срива, анализира съобщението за грешка. Това ще ви помогне неща - син екран на смъртта

Това се случва, че в резултат на вирусна инфекция, загубили всички преки пътища от работния плот