Цифрови алгоритми подпис, публични и частни ключове, сертификати

Закон "На електронен цифров подпис" се посочва, че "електронен цифров подпис - електронни подпори документ, предназначен за защита на електронния документ от фалшификация, с помощта на частния ключ на електронен цифров подпис и позволява да се идентифицира притежателя на сертификата подпис ключ, както и да се установи липсата на изкривявания в електронен документ. " От това определение става ясно, че електронното цифровия подпис (EDS) се формира с помощта на специални математически алгоритми, базирани на действителното документа и някои "частния ключ", който еднозначно идентифицира подателя на съобщението. Ние считаме, че в детайли механизма на функциониране на системите за електронен подпис.

Публичните и частните ключове в електронния цифровия подпис

Digital функция подпис въз основа на асиметрични криптографски алгоритми (отворен) ключ и инфраструктура с публичен ключ. На криптосистеми базирани на асиметрични ключове за криптиране и декриптиране с помощта на ключовата двойка - частни и публични ключове, които са уникални за всеки потребител, и цифров сертификат.

Цифровият сертификат е разширение на публичния ключ, включително не само самата ключа, но и допълнителна информация, описваща ключов аксесоар, използването на времето на разположение криптосистема, на името на СО, и т.н.

Основната функция на СО - разпределение на публичния и частния ключ и проверка сертификат. Терминали могат да бъдат комбинирани в вериги. Superior (корен) CA може да издаде сертификат и правото на издаване на ключове подчинен център. Това, от своя страна, може да се даде право на още едно по-ниско ниво център, и така нататък, с удостоверение, издадено от един от центровете може да бъде проверена от някой от сървърите във веригата. Така, че е възможно да се създаде център за таен ключ разпределение в близост до потребителя, който реши да се дискредитира ключов проблем по отношение на комуникационните мрежи.

На удостоверяващ центрове имат огромна отговорност, защото те са отговорни за достоверността на цялата PKI.

техники асиметрично криптиране

През последните 20 години се умножиха криптосистема въз основа на асиметрично криптиране, което позволява не само да се организира предаването на поверителна информация, без да е таен ключ обмен, но и значително разширява функциите на криптиране, включително технология EDS.

В случай на процеса на електронен подпис на обмена на съобщения е както следва:

подателят получава от удостоверяващ таен ключ център;

С помощта на този ключ, той генерира цифров подпис и изпраща писмо;

Помислете примерната схема на производство и проверка на цифров подпис, като асиметричен алгоритъм за криптиране.

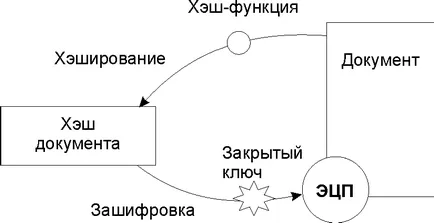

Фигура 4.19 - Схема за генериране на символи асиметрично криптиране

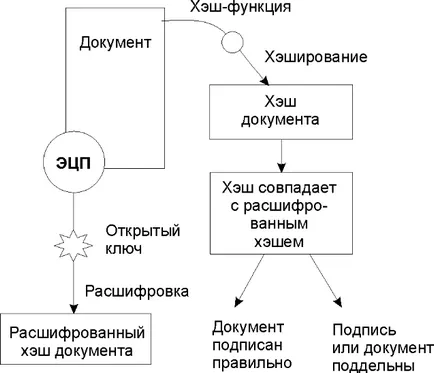

За да се генерира цифров подпис, подписан от хеширане на документа е изложена (т.е. някои стандартен алгоритъм за компресиране) и получената хеш (понякога се нарича резюме) е криптирана частен ключ (фиг. 4.19). Разместване се използва за намаляване на количеството на информацията, която е криптирана и по този начин се подобри производителността. Hash функция, не е в 12:59 картографиране, избран по такъв начин, че е почти невъзможно да редактирате документ, спестяване в резултат на хеширане. Според хеша не може да се възстанови оригиналния документ, но това не е необходимо, тъй като проверката на електронен подпис се състои в сравняване на декодирано публичен ключ подписа с хеша на документа (фиг. 4.20). Съвпадението на висока степен на надеждност гаранции, от една страна, неизменност на документа (фалшиви защита) и второ, че то е подписано от собственика на частния ключ.

Фигура 4.20 - Схема за проверка на електронен подпис асиметрично криптиране

В специализираните криптосистеми, които поддържат само технология функцията EDS правилно кодиране. За се използва образуването на електронен подпис криптиращия алгоритъм приема като вход хеш на документа, като генерира частен ключ и цифров подпис. За да се провери цифровия подпис се използва друг алгоритъм за криптиране, която трябва да се сегментира документ проверими цифров подпис и публичен ключ. проверка на алгоритъм извежда положителни или отрицателни в зависимост от точността на подписа.

Асиметричните алгоритми за криптиране се използват за осигуряване на поверителност при изпращане на съобщение от един човек на друг. За тази цел, подателят е достатъчно, за да кодира публичен ключ на получателя съобщение. Както можете да дешифрирате съобщението, знаейки само съответния частен ключ, това е гарантирано, че няма да бъде в състояние да чете никой освен получателя.

На практика цялото съобщение никога не е криптирана публичен ключ. Фактът, че асиметрична изпълнение криптиране значително под симетрична, така че е обикновено в началото на интерактивна сесия на страните генерира симетрични (бутон за сесия) тайна, го криптира с публичния ключ и предава от друга страна само криптирания ключ. Другата страна приема и декодира (очевидно, като същевременно се поддържа конфиденциалност), както и всички последващи съобщения вече могат да бъдат криптирани ключ на сесия, договорени. До края на сесията, ключът е унищожен.

Ако искате да изпратите съобщение от интерактивна сесия, можете да направите достатъчно, за да криптирания съобщението таен ключ криптира с публичния ключ на получателя.

Специализиран ключ Дифи-Хелман споразумение дава възможност на всеки за връзка с лицето, знаейки вашия частен ключ и публичен ключ на партньора, за да получите "споделена тайна", която се използва за създаване на единен таен ключ, чиято цел е да съгласуван симетричен алгоритъм за криптиране. Почти невъзможно, знаейки само публичните ключове, за да възпроизведе "споделена тайна", който осигурява защита от нарушител. В интерактивен контакт страна първата размяна на публични ключове, а след това ще получите само един ключ на сесия. При изпращане на криптирани съобщения, изпращачът е интерактивна сесия, трябва да се знае, че публичния ключ на получателя; да публикувате прикачени публичния ключ, който позволява на получателя да възстанови таен ключ. В криптосистема въз основа на процедурата по алгоритъм е доказателство за собственост частен ключ е подобен на процедурата за подписване на електронен подпис, с изключение, че подписването се използва не на частния ключ и "споделена тайна", че зависи и от публичния ключ на разчитайки партията.