Анонимност в интернет с ръцете си 1

По-рано обсъдихме как да се изгради своя собствена решения за VPN мрежи, базирани на OpenVPN (1 2 3 4). Това е много добро решение. но има и редица общи недостатъци на крайния потребител:

- сравнително сложен за инсталиране и конфигуриране;

- Задължителното присъствие на сървъра на TUN / TAP;

- OpenVPN трафик лесно се открива от най-различни Roskomnadzor.

В този случай, OpenVPN е безспорен лидер с доказан kriptoustoychivostyu. И ако не е нужно да се прикрие трафика VPN съгласно РСТ #xAB; редовен # Xbb;, а след това използвайте OpenVPN.

И сега добрата новина за тези, които са в България / Украйна / Казахстан / Китай и други страни, с контрола на интернет на държавно ниво.

Запознайте се с решението на нашите японски приятели: SoftEther VPN.

SoftEther VPN - е мощен мулти-протокол VPN сървър под лиценз CPLv2 (т.е. напълно безплатно за разпространение и употреба).

Решението има огромен набор от възможности:

- Собствен SSL-VPN протокол, който е неразличима от трафик HTTPS. В същото време той не може да работи само за TCP, но също така и за UDP, и дори, ICMP.

- Поддържа повечето съществуващи VPN протоколи: L2TP / IPSec, MS-SSTP, OpenVPN, L2TPv3 и EtherIP, както и за L2TP съдържа строго съвместимост с вграден клиент в IOS и Android. Т.е. да SoftEther VPN сървър, можете да се свържете на клиент OpenVPN или да се свържете с помощта на вградения в Windows VPN-механизми. И в същото време.

- Сървърът може да бъде инсталиран на Windows, Linux, OS X, FreeBSD и Solaris.

- Теоретично и на практика работи по-бързо OpenVPN.

- Той разполага с графичен интерфейс, чрез който да управлявате множество сървъри.

- Нямаше нужда TUN / TAP.

- Има вградена NAT и DHCP. Няма нужда да конфигурирате IPTABLES.

Трябва да се разбере, че въпреки че SoftEther VPN достатъчно стабилни и надеждни решения, но тя все още е в бета етап. Така че, теоретично, в неговите работни възможно неочаквани грешки.

Хайде страница за изтегляне SoftEther VPN и изберете желания разпределение.

След получаване на линк към желаното разпределение, отидете на конзолата

Също така, ние се нуждаем от набор от инструменти:

Yum -y groupinstall "Инструменти за развитие"

Yum -Y инсталирате ССЗ Zlib-раз-раз OpenSSL Readline-раз-раз ncurses

Yum -Y инсталира система-довереник-мрежа TUI система-довереник-защитна стена-TUI

Yum -Y инсталирате policycoreutils-питон

Yum -Y инсталирате нетни инструменти

Превключете на режим SELinux толерантен (разрешителен):

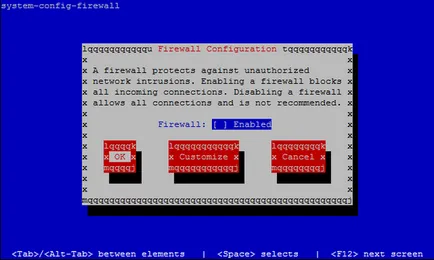

Уверете се, че линията #xAB; Firewall: [] Активирано не звездичка *

Ако е там, а след това с помощта на клавиша TAB, за да се движат и интервала, за да #xAB; натиснете # Xbb; го премахнете. След това отидете на бутон ОК и кликнете върху нея. Ако има звездичка, веднага след това OK. Във формуляра

Създаване на папка за нашия сървър:

Сега разопаковате архива изтеглен по-рано на VPN сървър, задайте правата върху дадена папка, и да продължат напред в нея:

Ние компилирате нашия сървър:

Всички въпроси, свързани с лицензионното споразумение, въведете 1 и натиснете Enter.

Ние правим стартиращ скрипт. За да направите това, да създадете файл със следното съдържание sevpnserver в /etc/rc.d/init.d папка:

#! / Bin / ш

#

# Chkconfig: 2345 20 80

# Описание: SoftEther VPN сървър

#

#

#

#

DAEMON = / и т.н. / sevpn / vpnserver / vpnserver

LOCK = / Var / заключване / vpnserver / vpnserver

тест -x $ DAEMON || изход 0

случай "$ 1" в

започнете)

ехо започне SoftEther VPN Server.

$ DAEMON старт

докосване $ LOCK

;;

стоп)

ехо Спирането SoftEther VPN Server.

$ DAEMON спирка

RM $ LOCK

;;

рестартирате | презареждане)

ехо Презареждане SoftEther VPN Server.

$ DAEMON спирка

сън 3

$ DAEMON старт

;;

*)

ехо Употреба: $ 0 ""

изход 1

ESAC

изход 0

Традиционно Peekaboo не позволява скриптове качване и довереник нормално структуриран начин. Ще работи, и така, ето ни за красота.

И го инсталирате десен 0755

Създаване на директория / Var / заключване / vpnserver

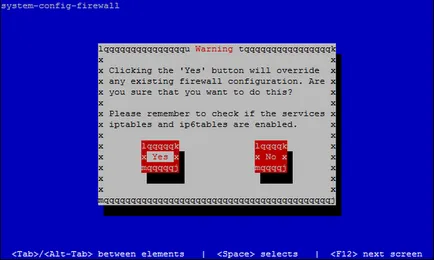

Ще проверим сървъра.

В заявката в въведе 3 и щракнете до Enter.

След това се въведе екипа

шест тестове ще се извършва в отговор на всеки от нас трябва да се Pass

Отличен. Излезте екипа на VPN Инструменти

В момента тече нашия сървър

ВЛИЗАНЕ 1, а след това два пъти Хит Enter. Ще бъдете подканени:

И въведете паролата два пъти. Това е паролата на административния сървър. Тя се отваря достъп до всички настройки и управление. Паролата трябва да е устойчив на сортирането: не по-малко от 10 знака, главни и малки букви, цифри, специални знаци.

За да излезете от режима на управление (когато командния ред е дадена VPN сървър>), тип

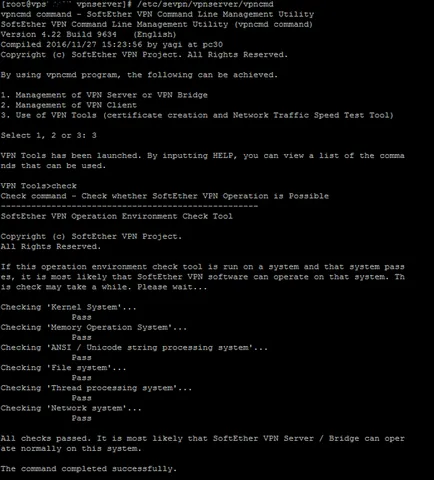

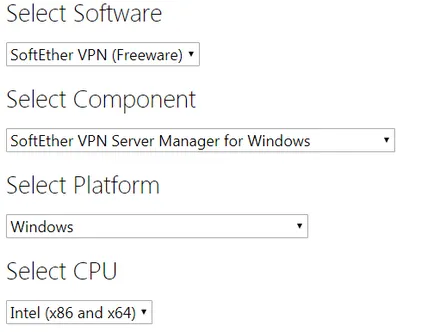

Сега инсталирате на вашия компютър за управление конзола за конфигуриране на сървъра. Отново отидете на страницата на проекта и изберете

Изтегляне на мениджъра на сървър на получената връзка и да започнете инсталацията.

Ние потвърди, че нашият виртуален интерфейс наистина създаден. В конзола шпакловка изпълни команда

Трябва да получите на изхода като този

] # Фоп tap_softether

tap_softether: знамена = 4163

inet6 fe80 :: 2AC: ceff: fec4: 484f prefixlen 64 scopeid 0x20

етер 00: AC: вд: с4: 49: 4f txqueuelen 500 (Ethernet)

RX пакети 158 10 938 байта (10.6 KiB)

грешки RX паднаха 0 0 0 0 преразходи кадър

TX пакети 136 11232 байта (10,9 KiB)

Тексас грешки паднаха 0 0 0 преразходи носители сблъсъци 0 0

Yum -Y инсталирате dnsmasq

/etc/dnsmasq.conf създадете файл със следното съдържание

Лимитът за снимките над. Защото в края на първата част. Втора част.