Windows размер IP MTU и ICMP пинг пакети

Приказка за унищожаването на някои стереотипи.

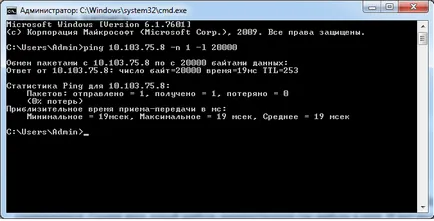

Така че, вие сте зъл гений, който реши да провери какво максималният размер на пакета минава през устройството, в което се съмнявам в теб. Най-DM, някои рутер навсякъде в мрежата. И ти седна пред монитора си, на тел от която се простира в парче желязо, което се задава, например, Windows 7, поставят пръстите на клавиатурата и отвори черен екран и въведе там нещо като това:

След това ви удари Влезте и ще видите следното:

Какво мислите? Вероятно нещо като това:

Netsh интерфейс IPv6 покажи subinterfaces

И след нейното изпълнение, виждаме:

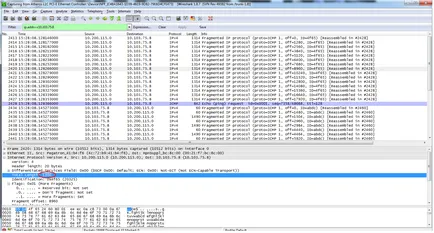

Виж показва, че wireshak (кликване):

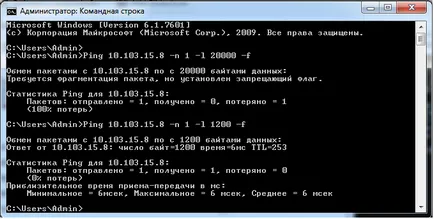

Поуката от баснята, според мен, е ясно. Изпращане до мрежата, какво мислиш, голям пакет, наистина изпращате фрагменти там. Hacked да пакет не е необходимо да в IP хедъра на кофата DF малко бе определен за един. За едни и същи прозорци ICMP пакет 7 изпрати, че не може да бъде фрагментирана, че е необходимо да се добавят същата команда -f флаг. Това би означавало, че пакетът не може да бъде фрагментирана. Пример където първият излагайте размер на 20 000 >> MTU и след 1200

След като размера на пакета е намален до 1200 байта, което е по-малка MTU интерфейс, той е в състояние успешно да лети напред-назад.

Като цяло, повечето от работата на приложения и операционни системи, така че пакетите са изпратени до тях, вече има DF бит до един, т.е. те не са фрагментарни. Той е необходим за Path MTU Discovery механизъм, който е написан в подробности тук. Но това, както се оказва, не се прилага за vindovyh ICMP ехо пакети, които, както виждаме, фрагментирани по подразбиране.