Укротяване Cisco - как да разберете паролата на Cisco устройства (з

Така че, ние имаме най-довереник от tsisok. Каква е следващата стъпка? Разбира се, на този етап би било възможно да завърши, ако пое контрола над Cisco и ние се интересуваме от prokinul достъп, когато е необходимо. Но ако ние сме нещастен и на изискваната Cisco няма достъп, но само на "ляво", можем да видим конфигурационния файл, извадете paroliki и се надявам, че администраторите да използват една и съща на много устройства. И тъй като има проблем да се справят с формата на паролата в устройствата Cisco.

На първо място, да разбера какво се използва специфичен вид, може да бъде във форма, или чрез идентификатор. Например:

7 преди самото кодиран / zaheshirovannym парола и след това е.

Първоначално (за IOS) пароли се съхраняват в ясен. Това е известно като тип 0. Ясно е, че не е необходимо да ги да направят нещо.

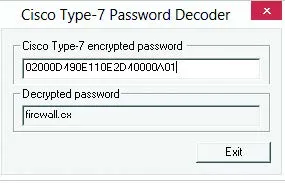

Вид 7 също не е трудно за нас, тъй като тя е просто набор от замествания. Инструменти, които могат да си "плати" много. CainAbel, например. Въпреки своята "слабост", от този вид кодиране никой няма да се откажа. Важното в случая е, че има много видове пароли, които са необходими за работа Cisco (т.е. трябва да бъде в състояние да получите паролата в първоначалния му вид). Например, за удостоверяване на OSPF или RADIUS. Въпреки че използването на този вид съхранение на пароли на потребителите или да активирате-парола, разбира се, са безопасни.

Речник атака на PIX-хеш в CainAbel

Тогава там е типът на 5. Това е класически UNIX-вариант подсолена MD5. Например:

позволи тайна 5 $ 1 $ Merr $ hx5rVt7rPNoS4wqbXKX7m0

Тук можем да помогнем само шампанско или речникова атака, oclHashcat да помогне с вида на

500.

тип Decode 7 парола CainAbel

потребителско име демо тайна 4 ohKCwRDiX5YiRkTbLspqXvQkxiL91lDUlt. JzPd33RY

В oclHashcat за Брут използва тип 5700. Сега малко за АСП и PIX, т.е. за защитни стени. Те използват името подразбиране хеш (MD5 основа и без сол).

Една дума трябва да бъдат криптирани, за да натиснете за правилния избор на тип за oclHashCat - 2400. Пример:

активирате парола 2KFQnbNIdI.2KYOU криптиран

Между другото, все още има "нов" оглед oclHashCat - 2410, в което вида на използване на потребителското име като сол, когато хеширане. Но подробностите, които са непознати за мен.

[Общо гласове: 5 средна стойност: 3.2 / 5]

Можете също така да се интересуват от:

Практиката на хакерски домашни рутери.

Хакерски ASUS рутери използване на експлойта за услугата.

Хакерски CISCO рутер използване SYNful Knock.