Силиконовата тайгата, което ние се опитваме да се справи с част I

Основният проблем не се крие във факта, че в света има програми - бисквити с парола, както и че те често не са достатъчни, системни администратори.

проблем на сигурността компютърна мрежа не може да се нарече пресилено. Практиката показва, че по-голямата мрежата, толкова по-ценна информация, е, толкова повече хора искат да наруши нормалното функциониране на една компютърна система, за по-голяма материална изгода или просто от любопитство. Налице е постоянен виртуален война - изобретателността на хакерите противопоставят на организацията администратори.

Основната защита срещу чужди кибератаки е система на защита с парола. е съществуването на такива системи във всички съвременни софтуерни продукти. Обикновено, преди да започнат да работят с операционната система на потребителя, трябва да се регистрирате, информиране на системата на потребителско име и парола. Трябва да въведете име за идентифициране на потребителя и паролата, потвърждава правилността на идентификацията. Информацията, въведена от потребителя се сравнява с този, който е на разположение на операционната система. Ако проверката е успешна, на потребителя се предоставя на всички операционни системи ресурси, свързани с неговото име.

Какво е бедняк на защита с парола?

Най-ефективният метод за чупене операционна система за защита на паролата е атака срещу системния файл, който съдържа информация относно правните потребителите и паролите им. Въпреки това, всяка модерна операционна система пароли на потребителите, които се съхраняват във файла са защитени с криптиране.

В допълнение, достъпът до тези файлове, обикновено по подразбиране е забранено, дори и за системни администратори, да не говорим за обикновения потребител. Въпреки това, понякога нападателите успяват да се докопат до файла, съдържащ потребителски имена и криптирани пароли. И след това да разшифровате пароли се използват така наречените парола бисквити - специализирани програми за хакване на пароли операционни системи.

Как защита с парола бедняк?

Използваните криптографски алгоритми за криптиране на пароли в съвременни операционни системи, достатъчно устойчиви, за да не се позволи на метода на отстраняване на дешифриране, по-ефективен от тривиална грубите опции в сила.

Затова защитата с парола е нападателят понякога просто криптира пароли, използвайки същия криптографски алгоритъм, който се използва за класифицирането им в целевата операционната система. След това той сравнява резултатите с съдържанието на файловата система за криптиране.

Като варианти на бисквити с парола използват последователността се генерира автоматично от набор от знаци. Този метод дава възможност да се справи всяка парола, ако знаете, резултатите от нея в криптиран вид, и ако той съдържа само герои от комплекта.

Поради изключително големия брой търсените комбинации, което също нараства експоненциално с броя на символите в оригиналния комплект, те OS защита атаки парола изискват твърде много време. Въпреки това, той е добре известно, че по-голямата част от потребителите на операционни системи не е особено притеснява подбор на силни пароли. Поради това, за по-ефективни бисквити съвпадение парола се използва специален речник на често използвани пароли.

За всяка дума от речника защита кракване на пароли използва един или повече от следните правила, според които тя е модифицирана и създава допълнителен набор от oprobuemyh пароли:

- редуващи се променят буквално регистър, в който вкара дума;

- реда на буквите в думата е обърната;

- в началото и в края на всяка дума, се дължи на номер 1;

- някои букви са заменени с номера подобни във форма.

В резултат на това, например, от дума на паролата за да се обърнете, получена pa55w0rd.

Този подход увеличава вероятността от парола познае, защото съвременни операционни системи са склонни да променят паролите въвели в главни и малки букви, а потребителите се приканват да изберете тези, при които буквите са осеяни с числа.

Някои бисквити парола последователно проверяват всяка дума в речника, приложима за нея определен набор от правила, които да генерират допълнителни "парола". Други цялата речника първо се лекува с помощта на същото правило за получаване на нов речник по-голям, което след това се сканират пароли реми. Като се има предвид, че речниците на естествените човешки езици се състоят от само няколко стотици хиляди думи, а скоростта на криптиране на паролите е достатъчно висока, тези пароли бисквити са бързи достатъчно - по избор парола отнема по-малко от една минута.

Получихме две 8-байт хеш половината Lan парола мениджър отново криптирана с DES-алгоритъм и се поставят в базата данни SAM.

Възможни атаки срещу SAM

Въпреки това, за интерактивно влизане знания не е достатъчно хешираното парола. Той трябва да получи характера му представяне.

За да възстановите пароли на потребителите на Windows NT, има специални бисквити парола в символична форма. Те изпълняват като пряк парола познае и речник за справка, и се използва комбиниран метод за разбиване защитата с парола, когато се използва като речникови файлове с предварително изчислена хешовете на паролите, съответстващи на последователност характер най-често се използва от потребителите за парола.

- Изберете командата в диалоговия прозорец Изчисляване PwDump Опции и помиришат.

- Въведете потребителското си име. и пространството. " цвят = синьо> **.

- Въведете парола на до 14 знака.

- Кликнете върху бутона Изчисли. Резултатът може да бъде записан като PwDump- и смърка-файл.

Можете да зададете параметрите на атака и речник. Освен обичайните речник могат да се използват и други речници, съдържащи, например:

- думи, записани два пъти;

- Думата с обратна последователност от символи;

- думи, пресечени на предварително определен брой символи;

- думи без гласни (с изключение на заглавието);

- думи, записани на предварително определена маса транслитерирано на транслитерацията;

- думи, в които българските букви са заменени с латински в съответствие с разположението на клавиатурата, както и обратното.

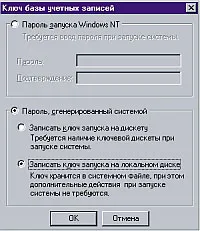

За да се защити базата от данни SAM, можете да използвате инструмента SYSKEY, е включен в Windows NT Service Pack 3. Тази програма ви позволява да включите допълнителна информация за криптиране парола, която се съхранява в Сам. Уникален 128-битов ключ (така наречените ключ криптиране на паролите - Парола Ключ, ПЕК) автоматично се съхраняват в системния регистър и може да се използва в бъдеще.

Преди да бъде пуснат в ключа на системния регистър ПЕК се криптира с помощта на различни 128-битов ключ, който се нарича от системата (System ключ) и или съхраняват в системния регистър, или в STARTUP.KEY файл, намиращ се в главната директория на отделна дискета.

Поддържане на клавиша система на магнитен носител не е необходимо. В този случай, той ще бъде оценен при всяко стартиране на операционната система с помощта на алгоритъма MD5 ** - парола на базата на информация от клавиатурата в диалогов прозорец полезност SYSKEY.

Последните две методите на ключодържателя система осигурява максимална защита за пароли, които са в основата на SAM. Въпреки това, те се изключи възможността за автоматично OS за рестартиране: да попълнят е необходимо рестартиране, за да вмъкнете дискета с клавиша система и да се потвърди присъствието си в устройството, като натиснете бутона OK в диалоговия прозорец, който се показва, въведете ключова система ръчно с помощта на клавиатурата.

Utility PASSPROP на комплекта за Windows NT ресурс, стартира с ключа / на територията, подканя потребителите да избират пароли, които са по-устойчиви на напукване. Тя може да бъде една дума, където комбинацията от букви със смесени букви с цифри, също така е възможно да се използват специални знаци.

За да се определят по-строги правила за филтриране нестабилни пароли Можете да използвате всеки от пакетите за актуализация на Windows NT, като се започне с Service Pack 2. След това Passfilt.dll Специална библиотека, намиращ се в директория \ winnt_root \ System32, ще се погрижи за това, че всяка парола трябва да се състои от не по-малко от от 5 знака, не съдържа името на потребителя включва символи, най-малко три набора от четири възможни (главни букви, малки букви, цифри и специални символи).

За да зададете режим на проверка парола, трябва да използвате Regedt32 да добавите програмата на раздел HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Lsa регистър параметър Уведомителни пакети (тип REG_MULTI_SZ) и го присвояване на стойност Passfilt. Ако тази опция вече е на разположение, новата линия трябва да завърши след съществуващ.

Оказва се, за да защити данните с парола не може да бъде? Ни най-малко. Тя трябва да се придържат само към определени правила на паролата:

- Да не се допуска неоторизирани потребители на вашия компютър;

- активирате скрийнсейвър с парола, когато за кратко излизат от вашия компютър;

- редовно сменят паролите на важните файлове и програми;

- да се подобри надеждността, използвайте парола от поне 8 символа, състоящи се от букви, цифри и специални знаци.

В допълнение, трябва да се отбележи, че въпреки че в способните ръце на кракване на пароли програми нападател представляват голяма опасност, същите програми не са по-малко ценен инструмент за системни администратори, тъй като те позволяват да се идентифицират слабостите в защитата с парола на компютърни системи.

Няма абсолютно сигурни пароли. Има пароли, които са твърде дълго са хакнати