монтаж VNC сървър и конфигурация на работата си над SSH

Инсталиране на сървъра VNC, и определяне на работата му през SSH 12

- 17.12.15 10:44 •

- FantazyM •

- • # 273201

- • Habrahabr

- Инструкция •

- 15 •

- 13200

- като Forbes, само по-добре.

Да, по някаква причина, не всички клиенти искат да работят в тази възможност и терминал капака на черно не е напълно задоволи естетическите им нужди, и като цяло - "къде е Моят възлюбен и този удобен VNC»?.

Въпрос на навик и вкус

Тази статия ще се счита например VNC инсталация сървър и настройка и GUI (графичен потребителски интерфейс) в Пример 8 OC Debian Джеси.

Въведение: на ръцете е чиста Debian 8 и горещо желание да се стигне до излизане VNC-защитен достъп до сървъра.

Актуализиране на списъка с наличните пакети.

Ако нововъведената система за - трябва да бъде подновен.

(!) Необмислено стартирате тази команда в нововъведената сървъра не е необходимо, е изпълнен с неудовлетворени зависимости и перспективата за работа с файлове.

Инсталирайте Xfce и VNC сървър (любителите на GNOME. KDE. LXDE. Т.н. инсталиран черупка по ваш вкус).

Създаване на потребител, който ще се проведе от сървъра на VNC.

Инсталирайте Sudo (в Debian Този пакет не е инсталиран по подразбиране).

Добавянето на потребителя VNC в групата Sudo.

Минаваме под VNC потребител.

Изпълнете VNC сървър.

Ако това е първото стартиране VNC сървър ще създаде конфигурационен файл и поиска някои от следните параметри:

подразбиране VNC сървър порт е 5901, следващото пристанище на всяка част на дисплея ще се увеличи с 1 (5902,5903)..

Проверете дали използвате сървъра VNC на всяко пристанище и се вслушва в следната команда.

Убийте специфичен дисплей може да бъде, както следва:

1 - покаже необходимост да се убие.

Създаване на сървъра VNC скрипт за автоматично стартиране.

Първо убие тичане дисплей 1 (ако работи).

създадете стартиращ скрипт

Добавете следните редове във файла:

ако е необходимо - в сценария, можете да промените дълбочината на цвета или разделителната способност на екрана.

Осъществяване изпълним файл.

използвате скрипт, създаден от нас:

Сега ние трябва да се уверим, че сме създадени VNC започна след натоварването на сървъра (планирани и не много).

За да направите това, да създадете файл в следния път.

Добавете следния текст във файла:

[Unit] - Определя описанието на сценария (така можете да определите необходимите зависимости и как да започне по време на зареждане).

[Услуга] - уточни какво да се изпълняват команди на услугата, при които потребителят и вида на услугата.

[Install] - да се уточни на какво ниво трябва да стартирате скрипта (ниво на зареждане 3 - многопотребителски режим без графика).

Изключете уреда, за да се стартира автоматично при стартиране на системата.

Радвайки се на статута създадохме звено.

Спираме systemd да открие нови или променени елементи.

криптиране на трафика

Използване на файла с паролите /home/vnc/.vnc/passwd

Предупреждение: паролата подрязва до дължината на 8.

Бихте ли искали да влиза само за преглед парола (да / не)? п

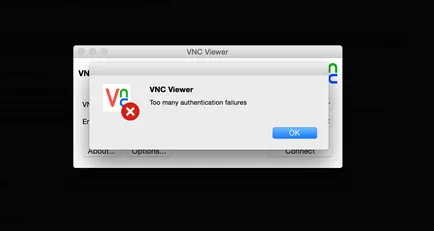

За да започнете да VNC през SSH:

Сега, за да се свържете със сървъра, трябва първо да се създаде тунел.

Сега можете да се свържете чрез VNC клиент, като се посочва Localhost вместо ПР и пристанището на отдалечения сървър, на която слушане VNC-сървъра.

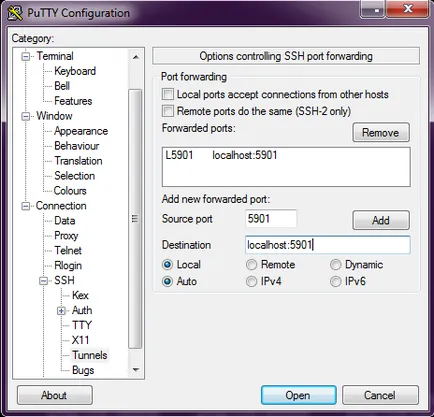

При използване на Windows и замазка агент:

След като се започне връзката на ход шпакловка -> SSH -> тунели.

В изходен порт се опитва да управлява пристанището, на която сървърът слуша VNC - 5901, се въвежда в полето Destination - Localhost: 5901 и натиснете бутона Добавяне.

Тя трябва да се окаже, като на снимката.

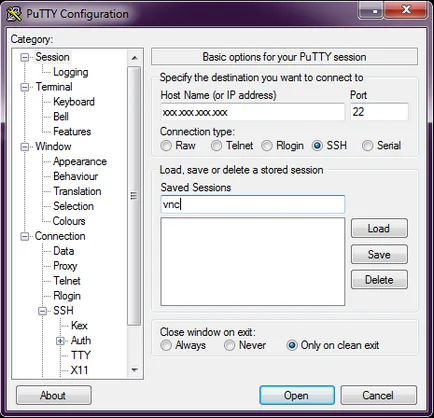

Сега се върнете в раздела сесия ние влиза ПР на сървъра и порт 22 (и след това можете да запишете конфигурацията на свързване), щракнете върху Отвори.

параноя малко не се случи повишено внимание трябва да се преподават едновременно, макар че сега да стигнем до нашия сървър чрез VNC отвън не е възможно (първо трябва да влезете през SSH за да се създаде тунел), че си струва да мисля за SSH връзки за допълнителна сигурност (не забравяйте - китайски лодки не са заспали) ,

Инсталиране и конфигуриране на fail2ban.

По подразбиране SSH от груба сила за защитата е активирана, това, което имаме нужда.

когато надвишава предварително определен брой провали вход парола ред (по подразбиране - 6) IP баня, от която са били опити за избор на определен период от време (по подразбиране - 600 секунди).

Инсталирайте пакета от хранилището.

Основният интерес тук е конфигурационния файл за пътя /etc/fail2ban/jail.conf

определяне на блок за свързване чрез SSH:

maxretry - брой съмнителни мачове, след които се прилага правилото. В контекста на SSH - е броят на грешни опити за влизане, след което се случва блокиране.

активирана - на стойност вярно, показва, че в затвора е активна, фалшива забранява действието на изолатора.

порт - показва кой порт или портове работи целева услуга. Standard порт на сървъра SSH - 22, или името на писмо - SSH.

филтър - името на филтъра с регулярни изрази, за които има търсене за "подозрителни съвпадения" в журналите на услуги. Sshd филтър съответства /etc/fail2ban/filter.d/sshd.conf файл.

logpath - влезте път файл, който Fail2ban програма се обработват с помощта на предварително определен филтър преди това. Цялата история на успешни и неуспешни влизания, включително чрез SSH, по подразбиране се записва в /var/log/auth.log на лог файл.

Отворете конфигурационния файл.

Рестартирайте услугата, за да влязат в сила промените в правилата.

В случай на операция в fail2ban лог забрана, ще забележите, предупредителна линия:

Съставено, настройка VNC сървър е завършена.

Опита на Ubuntu 14.04 (XFCE) NE първия, който падна на наръчник:

ап-да инсталирате -Y XRDP

Ако имате интерес да помогне / шоу - това ще бъде изключително удоволствие да продължи комуникация в локална мрежа / на скайп

Послепис Извинете ме, че се опитвате да "trolliga" по-горе - аз просто не може да пресече пропастта между "в Linux може да бъде от ПРСР" и "тук вид - работи"

За всички, които искат да изпробват, провери на Ubuntu 14.04.3 (но обещавам, че ще работи за всяка съвременна дебютантка-базирана):

След rebutaemsya и ние се опитваме да отида от потребителя в настроение

За разлика от проблемите с използването xvnc гръб с промяна на подредбата на клавиатурата не е налице, на сесията "лепкава", така че връзките на сметището потребител се свърже към съществуваща сесия

Така че, както X11rdp-o-matic.sh може просто да се съберат чанти

Имайте. X2go много по-умни: например, подкрепя промяната в резолюцията от страна на клиента, без да танцува с дайре около освобождаването и прилагането на VNC (здравей, TightVNC). И аз не говоря за такива полезни неща, като например изпращането на звука и принтери.