Malvar killdisk сега атакува Linux-машината, но за да плати откупа безполезен

Експертите на компанията съобщава, ESET. че са открили нова версия на KillDisk. Сега зловреден софтуер не е просто да унищожи данни на твърдия ви диск, както стана, но също така изисква откуп жертва, тъй като придобитите шифър функционалност. За тази KillDisk издигне своите привилегии в системата, се регистрира като услуга и да "убие" редица процеси.

Според ESET, нова вариация KillDisk - е TeleBots груповите хакерски развитие, в които учените смятат, еволюирал групиране Sandworm. Известно е, че на първо място TeleBots атакували украинския финансов сектор.

Изследователите пишат, че актуализираната KillDisk представлява риск за компютри и сървъри, работещи едновременно Windows-базирани и Linux. В този случай, криптирани файлове, злонамерен софтуер изисква огромен откуп от $ 222 Bitcoins, или около $ 210 000 по текущи валутни курсове.

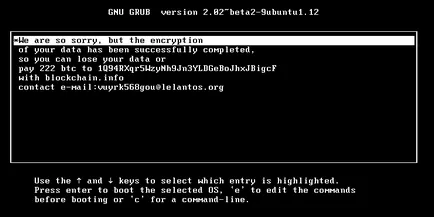

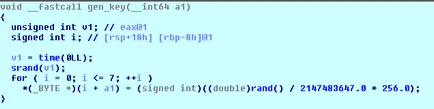

ESET специалисти поотделно интересуват от Linux-версията на шифъра. Както се оказа, KillDisk използва Triple-DES шифър, изпълняван на файлове блокове от 4096 байта, а за всеки файл, използвайки свой собствен набор от 64-битови ключове. В допълнение, съобщение взискателни откуп малуер дисплеи от GRUB буутлоудъра, че е KillDisk презаписва сектора за начално зареждане, и не позволява на операционната система да се стартира нормално.

Авторите установили, че ключовете за шифроване не се съхраняват локално и не се изпращат на нарушителите контролния сървър. Това е да се плати огромна откуп, надявайки се на последващо възстановяване, тя е безполезна.

Но има и добра новина: експерти на ESET пишат, че намери слабо място в Linux-версията на шифъра (какъв вид, учените не сте посочили). Намерени проблема дава възможност да се възстанови информация, въпреки че процесът е малко вероятно да бъде лесно. За съжаление, Windows-версията KillDisk тази слабост не е.

новини Сподели с приятели: