DLE как да намерите зловреден софтуер на сайта, след като хакери, SEO блог -

Здравейте скъпи приятели! През последните няколко дни, това ми се е случвало много интересни неща, а не точно с мен и с моите сайтове. Интересно, но не е много приятно, но опитът вдигна малко, така че реших да го споделя. Така че някой е подхлъзнал на един от моите сайтове зловреден код, който пренасочва посетителите от мобилни устройства, за да стартирате от актуализацията на файлов браузър. Няколко дни по-късно, аз бях все още се опитва да проникна в сайта ми посетихме, но повече за това в друга статия. Сега аз ще ви кажа как се разби в сайта DLE и го пъхна злонамерен код.

Аз веднага разбрах, че сайтът е хакнат и бързо реши да Google, както DLE пълна нула, дори не знаех за кой файл да започнете да търсите за злонамерен код. Но преди това, аз веднага смени паролата в сайта, към базата данни на хостинга и FTP.

Проверих веднага .htaccess файл, но това бе всичко, чисти. Намерих информацията, която трябва първо да погледнем в кода engine.php файлове. .. config.php и така вижте тези два файла, както разбрах, тук такъв код:

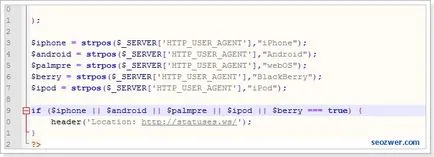

$ Iphone = strpos ($ _ СЪРВЪРА [ 'HTTP_USER_AGENT'], »iPhone»);

$ Android = strpos ($ _ СЪРВЪРА [ 'HTTP_USER_AGENT'], »Android»);

$ Palmpre = strpos ($ _ сървър [ "HTTP_USER_AGENT '],» »WebOS);

$ Berry = strpos ($ _ сървър [ "HTTP_USER_AGENT '],» BlackBerry »);

$ Ipod = strpos ($ _ СЪРВЪРА [ 'HTTP_USER_AGENT'], »Ipod»);

Както можете да видите, това зловреден код открива на посетителя с код, посочен в устройството и да ги пренасочва към злонамерени сайт.

Писано е в подкрепа на хостинг, за провеждане на проверка на място за вируси. Те отговориха, че сканира сайта, но нищо подозрително е намерен. Забравих да напиша, няколко дни преди това, Yandex ми изпрати имейл, че проверката на този сайт е установено, зловреден код, но след повторно разглеждане той вече не е бил открит, аз мислех, че това е GLA. Това означава, че такъв код може да се намира на сайта и Яндекс ви за него няма да кажа, разбира се, по-добре да го за пръв път се намери :).

Въпросът е, къде е станало зловредния код. Разбира се, аз също веднага мисълта на продавача, че сайтът с този код ми беше дадена. Но веднага след покупката, направих копие на сайта. Проверете файла, в който аз не съм намерил кода, открих, че сайтът е предаден на мен чиста, тоест веднага след покупката, engine.php файлове, и така нататък. Е. Не съдържа злонамерен код. Така че аз се хакерство заподозрян, че откраднатите пароли за FTP.

Но до този сайт са други, далеч по-добри сайтове, които изглежда не са пострадали.

Е, аз все още мисля, че се опитва да отгатне паролата на WordPress зоната за администриране на един от моите добри сайтове за няколко дни след този инцидент, все пак това е съвпадение. Говорейки за това как аз исках да проникна, бране паролата за администратора Wordpress, аз ще пиша в следващата статия. Успех и да се грижи за техните сайтове.