Управление на потребителските сертификати, удостоверения - защитни функции на Windows Server 2018

Потребителите могат да подават заявки, износ, сертификати за внос, обслужващи EFS за идентифициране на потребители, и да управляват. Тази функция е предназначена за напреднали потребители, които искат да имат свой собствен инструмент за управление на сертификат. Потребителите обикновено не се налага да управлявате сертификати, тъй като EFS автоматично генерира двойка ключове за тях при първото споменаване на това - .. това е, когато се опитате да криптирате файл или директория (в този случай публичен ключ сертифицирана от сертифициращ орган, и ако някой не е на разположение, EFS тя влиза публичния ключ).

Горното е лесно да се види, ако системата след инсталацията навечерието Сертификати модула в и разкриване на възел (папка) Лична: този възел ще бъде празна. Ако след това криптиране на файл или папка и да се върнете към сертификатите модула, можете да видите, че в Лична папка появи сертификат, издаден от текущия потребител. управление на сертификати за внос и износ използват сертификатите контекстното меню чрез щракване в (вж. по-долу Sec също. "сертификати за внос за износ"). Потребителите могат да управляват само собствените си сертификати.

Възстановяване на шифровани файлове на друг компютър

Понякога трябва да се възстанови криптирана информация, която не е на компютъра, на който е архивиран. Това може да стане с помощта на помощната програма за архивиране, който съхранява информацията в шифрован вид заедно с атрибута криптиране. Въпреки това, трябва да се грижи за прехвърлянето към нов международен сертификат за компютър и съответния частен ключ на потребителя, или като използвате профил в роуминг, или ръчно. На всеки компютър, в която потребител регистриран с профил роуминг, ще се прилагат едни и същи ключове за криптиране. Ръчно прехвърляне на частен ключ и сертификат се извършва на два етапа: първо, трябва да създадете резервно копие на сертификата и частния ключ (сертификата и частния ключ трябва да се изнасят към файл с PFX разширение), а след това се възстанови създал копие на друг компютър. (Тази процедура е полезна само за компютри, които не са присъединени към домейн. В един домейн, можете да използвате процедурата, описана по-горе в т. "Шифроване на файлове за споделяне".) В резултат на тази процедура, на текущия потребител (който внася сертификата) ще получи възможност да работи с криптиран данни на този компютър.

В отворени мрежи като Интернет, информация може да попадне в ръцете на потребителите, чиито намерения са неизвестни. Информацията е на малка стойност, нужди и безопасност. Въпреки това, ако информацията е ценна и конфиденциална, трябва да се вземат подходящи мерки за сигурност, за да го защитят.

Използването на сертификати за безопасност

Сертификатите могат да се използват за най-различни проблеми със сигурността.

· Encryption (криптиране). Тя осигурява достъп до информацията само за потребителя, на когото е предназначен.

· Цифрови подписи (цифрови подписи). Осигуряване на целостта на данните и автентичност.

Authentication е необходимо да се гарантира тайната на обмен на данни. Потребителите трябва да са в състояние да удостоверят и проверка на самоличността на други потребители, с които те общуват. Цифровият сертификат е често срещано средство за идентификация.

Сертификатите се използват за осигуряване на удостоверяване в следните случаи:

· Идентифициране на потребители за сигурен уеб сайт, като протоколи Transport Layer Security (TLS) или Secure Sockets Layer (SSL);

· Удостоверяване сървър за потребителя чрез TLS.

За да се гарантира поверителността на предаване на данни в незащитени мрежи или частни локални мрежи, използвани за криптиране с тайно или затворени, ключът (таен ключ за криптиране). Сертификатите гарантират тайната на предаваните данни с използване на различни методи. Протоколи от най-широко използваните за да се гарантира неприкосновеността на личния живот:

· Secure Multipurpose Internet Mail Extensions (S / MIME);

· Transport Layer Security (TLS);

· IP Security (IPSec).

Доверете се на СО е инсталиран с копие от удостоверението за корен в доверен главен магазина на сертифициращи органи, както и действителното пътя към сертификата. Това означава, че нито един от йерархията на удостоверения (сертификати на преминаване) не е била отменена и не е изтекъл валидност.

Ако организацията ви използва Active Directory, а след това се доверите в КО вашата организация се задават автоматично, въз основа на решения и настройките, направени от системния администратор.

· В публичния ключ (публичен ключ) на притежателя на сертификата;

· Самоличността на притежателя на сертификата;

· Периодът на сертификата;

· Информация за сертифициращия орган;

· Електронен подпис (цифров подпис).

Всички сертификати със срок на валидност. Начална и крайна дата на периода на валидност на избрания сертификат е посочено в сертификата. За всеки CA подновяване сертификат набор политика изтекъл.

· Enterprise CA (предприятие сертифициращ орган). Изисква наличие Active Directory. Той използва наличен в Active Directory информация за установяване на самоличността на сертификата за искането. Публикува списъците с невалидните сертификати в Active Directory, както и в публичната папка;

· Изолирани (самостоятелен) сертифициращ орган (самостоятелен сертифициращ орган). Той е зависим от Active Directory. По подразбиране, потребителите могат да поискат сертификати от този център само от уеб страници. Alone CA публикува списъците с невалидните сертификати в обществена папка или в Active Directory (ако услугата директория е на разположение).

Използването на интернет сертификати

Операционната система поддържа сертификати локално на компютъра, от който иска удостоверение за компютъра или за потребителя да работи за вашия компютър. Мястото за съхранение се нарича сертификат магазина на сертификати (удостоверение магазин).

Сертификати Самофиксиращи не съществува в потребителския интерфейс на системата, така че трябва да бъдат свързани ръчно към конзолата MMC. Процедурата за създаване на инструмента MSK е описано в т. "Създаване на нова конзола," Глава 6, "Системни инструменти".

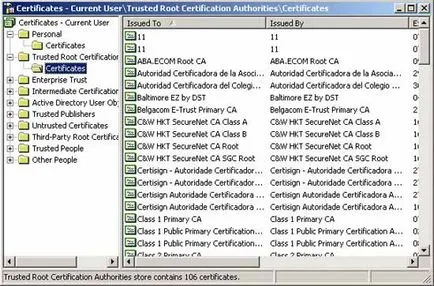

Фигура 10. Сертификати модула в прозорец

Таблица 1. Списък на магазин папки сертификат с кратко описание

Сертификати, свързани с ключови двойки, които криптиране и декриптиране на симетричен ключ, използван за възстановяване на шифровани данни

С подходящи права, можете да внасят или изнасят сертификати от някоя папка в магазина за сертификат. Ако частният ключ, свързана със сертификата е на разположение за износ, можете да експортирате сертификата и частния ключ във файл, съответстващ на стандарт PKCS # 12.

Сертификати Самофиксиращи ви дава възможност да публикувате издадени сертификати за Active Directory. Публикуване на удостоверението в Active Directory дава възможност на всички групи, които имат необходимите разрешения за извличане на сертификата, както е необходимо.

Екип Намери сертификати (Certificate Търсене) (контекстното меню или менюто Action (Действие)) помага да се намери на издадените удостоверения в магазина за сертификат. Можете да търсите за определено място или в магазините и да ограничи търсенето на базата на определена информация сертификат, например, за да търсите сертификати, издадени от определен сертифициращ орган.

За да направите заявка за сертификат за нула Сертификати:

1. Отворете сертификати модула в прозорец.

2. Фасади Outline (най-лявата част на прозореца), отворете сайта: потребителски сертификати | Текущ потребител (Сертификати | текущия потребител), компютърни - Сертификати | Име на компютъра (Сертификати (Local Computer)).

4. В (действие) менюто Действие изберете Всички задачи | Заявка за нова Сертификат (Всички Задачи | Заявка нов сертификат).

5. В съветника за сертификата на клиента Wizard, изберете:

· Тип (образец) на сертификата;

· Калифорния, която ще издаде сертификат (ако имате няколко Калифорния) (Ако изберете Advanced (Разширени));

· CSP (доставчик на криптографската услуга, CSP) (ако е избрана опцията Advanced).

6. Въведете приятелски име за сертификата и неговото описание.

7. След като изберете и проверка на всички параметри, щракнете върху Finish (Край).

Импортиране и експортиране на сертификати

Когато импортирате или сертификат за износ, се копира в магазина или от магазина. За внос или износ на удостоверението се извършва при следните условия:

· Сертификат инсталация, която сте получили от друг потребител (внос);

· Удостоверение за възстановяване, която е била държана като резервна (внос);

· Създаването на резервно копие на удостоверението (износ);

удостоверения за прехвърляне са налични в следните формати.

· Лична информация Обмен на личната информация (Exchange) (PKCS # 12)

PKCS # 12 е стандартен формат за промишлеността се използва за прехвърляне или архивиране и възстановяване сертификати и ключовете. Сертификати в този формат могат да се прехвърлят между продуктите на една или различни производители, например, Microsoft и IBM. За да използвате PKCS # 12 формат на криптографски услуги (ДУУ), трябва да помисли за сертификатите и ключовете са на разположение за износ. Износ на частния ключ - рискована операция, защото ключът може да се възползват от неупълномощени лица. Ето защо, PKCS # 12 е единственият формат, че Microsoft поддържа в продължение на сертификати за износ и свързаните с тях частни ключове.

· Cryptographic Message Синтаксис стандарт (Криптографски Съобщението Синтаксис стандарт) (PKCS # 7)

Той определя общ синтаксис за данни и прави препоръки за криптиране, цифров подпис и сертификат верига. PKCS # 7 определя точният формат, в който данните се шифроват при или са подписани, както и как се определят алгоритмите за криптиране. PKCS # 7 ви позволява да прехвърляте сертификата и всички сертификати по пътя на сертифициране от един компютър на друг или от компютър на сменяем диск. Имената на сертификат файлове имат разширение R7.

· DER кодирано двоично X.509

Форматът може да използвате сертифициращи органи, които не са на Windows сървъри. Имената на сертификат файлове имат разширение сер.

· Base64 Encoded X. 509

Този формат може да се използва от ТЗ, които не са на Windows сървъри - например, Калифорния, използвайте софтуер Netscape софтуера. Имената на сертификат файлове имат разширение сер.