сигурност скенер за пръстови отпечатъци и байпас защита

Количество срещу качество

Наблюдавайки историческия ред, ние ще започнем, може би, с Apple.

Докоснете име и Secure Enclave: сладка двойка

пръстови отпечатъци Къде са

Тя ще изглежда, че необходимостта да се съхраняват данни за дактилоскопични отпечатъци под формата на еднопосочен хеш функция е очевидна, но тя просто изглежда за вас: разработчиците HTC One Max решили, че пръстовите отпечатъци могат да се съхраняват като изображения в най-обикновено в папка с памет. Каквото и да може да се помисли за HTC разработчици, Apple инженери са извършили такава грешка: сканирано пръстов отпечатък е преминал през хеш функция и се съхранява в Secure Enclave - защитени отвън микрокомпютър достъп. Отделно от това, ще отбележа, че тези данни не попада в iCloud и не прехвърля към сървъра на компанията.

Кога и защо IOS премахва данни от пръстови отпечатъци от RAM

Това звучи като един участък? Това намирисва на теория на конспирацията? Не, просто не е много Apple като опит за оказване на натиск от правоприлагащите органи, в отговор на което тя е въвела тази мярка: Apple добавя друго правило принуждавайки iPhone и IPAD потребителите да използват парола, за да отключите устройството си.

Смисълът на последния параграф е необходимо да се обясни. Според PhoneArena сайт, той "може да усложни работата на правоохранителните органи." Аз бих го казал по-уверено, защото последният елемент е въведен веднага след сензационен процес с терористична от Сан Бернардино, когато Apple упражняван безпрецедентен натиск.

Как да се придвижва

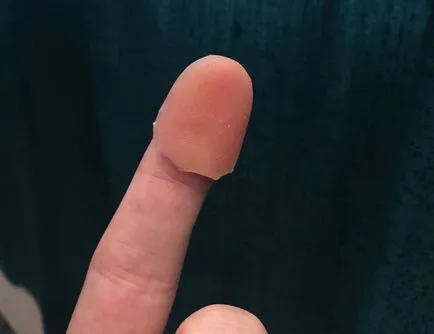

Когато става въпрос за хакване Touch ID, за да заблудят сензора е трудно, но е възможно. За заблуда на модерни сензори трябва да създадете триизмерен модел на пръста, а на десния материал. На по-старите устройства (iPhone 5s, Ipad мини 3), за да се заобиколят сензора много по-лесно. Например, един екип от германски хакери успяха да задържат iPhone 5s сензора в два дни, след като устройството на пазара, просто чрез печатане на оригиналния отпечатък до 2400 DPI резолюция.

Но преди да се заеме с моделиране на разпечатката, трябва да се грижи за сигурността на данните на устройството, както и че данните за печат не е време да се "разваля".

Трябва да действаме бързо и ясно: трябва да има минимум време.

Как да го използвам?

Да речем, че успя да заблуди сензора за пръстови отпечатъци. Каква е следващата стъпка? IOS - затворена система, както и всички устройства с памет ще бъдат шифровани. Опции?

- Инсталиране Jailbreak: не. За да се справи 64-битова iPhone или IPAD, вие винаги трябва да въведете кода за отключване (а в някои случаи и деактивирайте кода за заключване в настройките).

- екстракция Физическа информация: можете да опитате. Ако Jailbreak вече е инсталиран, вие ще бъдете в състояние да извлече повечето от данните, но няма да бъде в състояние да разшифровате ключодържател. Но ако не джейлбрейк, направи всичко това не е така - за да го инсталирате трябва кодът за заключване.

- iCloud: възможно. Отключване на устройството си, можете да получите, за да го запази свеж за архивиране на iCloud (Settings -> iCloud -> Backup -> Backup сега). Не забравяйте обаче, че истинността на двуфакторна за извличане на данните от облака, имате нужда от парола от Apple ID и ако uchetki активира - дори достъп до вторият фактор (в роля, която, обаче, може да действа като DUT). Важен момент: вие трябва да свържете устройството си с Wi-Fi, като в резултат на това, че вместо резервно копие на устройството може да лети отбор блокиране или унищожаване на данни.

- качи архива: Може би това е единственото нещо, което може да се направи и трябва да бъде. Отключване на устройството лесно се свързва с качи, с което на резервно копие на данните в компютъра си. Освен това - един трик. Още нещо: паролата за архива. Ако е инсталиран, ще трябва да се раздели (например с помощта Elcomsoft Phone Breaker). Но ако не е инсталиран - не забравяйте да зададете своя собствена! SIMPLE 123 би било достатъчно. От архив, криптирана парола, можете да изтеглите всички данни, както и от некодирана - всички с изключение на ключодържател. Както във всички забавно ключодържател се съхранява, да определи временна парола, преди да свалите архива ще бъде много полезен.

Ябълката се провали първият опит да се създаде пълна и много успешна схема за защита. Fingerprint Sensor добре се вписват в цялостната концепция. Програмно заобиколи тази защита не е възможно, по време на опитите за измами сензора на хакер доста, но не и на новите устройства резултатът е гарантиран. Определено - компанията постигна целта си.

Пръстови отпечатъци и Android

Нека се обърнем към изучаването на удостоверяване чрез пръстов отпечатък устройства, работещи с Android. Демонтаж на много успешната реализация от Apple, се вгледате внимателно в състоянието на нещата в лагера на конкуренцията.

Google Android 4.x-5.1.1: всички много тъжно

Първите устройства с интегрирана пръст скенер започнаха да се появяват преди време, в дните на Android 4.4. Към днешна дата, те имат много: това е Samsung Galaxy S5, S6, S7, Motorola Moto Z, Sony Xperia Z5, LG G5, Huawei Ascend Mate 7 и по-късно, Meizu Pro 5 - и това не е всичко. Това просто не е в всяко устройство сензор за пръстови отпечатъци се използва по правилния начин. Това се дължи главно на факта, че до Android 6.0 версия на системата не съществува универсален API за разпознаване на пръстови отпечатъци. Не API - не Съвместимост Определяне на формалните изисквания. и, съответно, не е сертифициране от Чрез Google.

В пълната липса на външни производители контрол прибрана така нататък ... в кошмар не сънувам. Например, HTC One Max разработчиците външно издържали успешно изпита за курс «Android 21 дни" и реализираните забележителна система, която съхранява пълни копия на пръстовите отпечатъци в обществено достъпен указател в некомпресиран (да не говорим за криптиране) формат. Може би, в инструкциите за "напукване" на тази система не е необходимо. Аз ще се уточни само, че данните, съхранявани в /data/dbgraw.bmp на файла, а за ваше удобство, за да позволи достъп таксувани 0666.

Пример за единица. Samsung Galaxy S5 дойде с Android 4.4 на борда. Скоро, хакерите са успели да получат достъп до пръстови отпечатъци и успешно заобикалят защитата.

Преди излизането на шестата версия на производителите на Android са пуснали много устройства, на които неграмотните затегна Сензор за пръстови отпечатъци. ги разбие, дори скучен, докато всичко е тъпа. Ясно е, че дълго търпи такава ситуация би могъл сам по Google. Те не го направи.

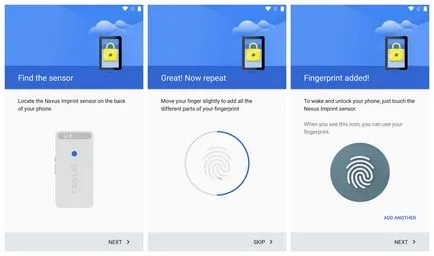

Android 6.0: Fingerprint API и Nexus Imprint

С пускането на Android 6.0 на Google не само разработват собствена API за разпознаване на пръстови отпечатъци, но също така актуализира Definition документ за съвместимост, които са необходими, за да се следват всички производители, които искат да сертифицират своите устройства, за да се инсталира на услугите на Google (това е един много важен момент за него по-късно).

Той е издаден само две референтни устройства: Nexus 5X и Nexus 6P. Те - и не може да бъде прекратен раздел криптиране, както и за правилното прилагане на сензора за пръстови отпечатъци, наречен Nexus поредица.

Така че, това, което Google се изисква от производителите да се получи сертификат за съответствие? За разлика от ситуацията със задължително криптиране на Android 5.0, но този път в списъка на изисквания не позволява двойно интерпретации. Превод на откъс от официален документ.

7.3.10. Fingerprint Sensor

Устройствата, които могат да бъдат използвани, за да заключите екрана, се препоръчва да се използва сензор за пръстови отпечатъци. Изисквания към устройства, снабдени с такъв сензор и осигурява достъп до API за програмисти на трети страни:

- Трябва да декларират подкрепа android.hardware.fingerprint.

- Трябва да бъдат изпълнени изцяло пръстови отпечатъци документация API на Android SDK [Ресурси, 95].

- Трябва да има ниво на неверни положителни резултати, е по-малко от 0,002%.

- Силно препоръчително ниво на фалшиво отрицателни аларми по-малко от 10%, за спъване закъснение най-малко 1 секунда (1 съхраняват отпечатъци).

- Необходимо да се ограничава опитите да ускорят 30-секундно закъснение след пет неуспешни опита.

- Трябва да бъдат сигурни магазин за хардуер и проверка на пръстови отпечатъци се извършва единствено в надеждна зона Trusted среда за изпълнение (TEE) или специализиран процесор с сигурен комуникационен канал с TEE. (Това изгори Samsung S5, където защитен комуникационен канал е проблем)

- ТРЯБВА шифроване на данни за печат по такъв начин, че достъпът до тях е невъзможно да се получи извън Trusted Execution Environment (ТЕЕ) в съответствие с Open Source проекта Android [Ресурси, 96].

- Не трябва да се позволява да добавите разпечатки без създаването на доверие верига (потребителят трябва да добавите или проверка на PIN / модел / парола чрез ТЕЕ според Android Open Source).

- Не позволява приложения на трети страни, за да се прави разграничение между отделните отпечатъци.

- ВИНАГИ правилно с DevicePolicyManager.KEYGUARD_DISABLE_FINGERPRINT флаг.

- Всички от горепосочените изисквания са задължителни, когато надстроите до Android 6.0, и разпечатки на данни следва да бъдат прехвърлени или безопасен начин или е отпаднал.

- Предпочитане е да използвате икона Android пръстови отпечатъци от Open Source проекта Android.

Както можете да видите, документът не означава двойно интерпретации. Производителите, желаещи да удостовери устройства, базирани на Android 6.0 и по-горе, е снабден със сензор за пръстови отпечатъци, трябва напълно да отговаря на всички изисквания. Освен това, устройството, което се обновява на Android 6.0, също са задължени да се съобразят с новите изисквания (и, съответно, да бъдат сертифицирани).

В други части на документа са изискванията, необходими за включване на криптиране чрез защитена заключен екран (включително и сензора за пръстови отпечатъци). Както виждаме, положението е лошо теория. И това, наистина?

Smart Lock за Android

Какво е интересно, че не е необходимо за Smart Lock в присъствието на работа сензор за пръстови отпечатъци, не е: на екрана във всеки случай се включва и отключва само с едно кликване. Защо Съвместимост Definition няма изискване да изключите Smart Lock в активен сензор за пръстови отпечатъци? Мистерия. Но вие можете да използвате тази система за отключване на устройството. Само имайте предвид, че Smart Lock няма да бъде активен веднага след като устройството се рестартира; за да активирате системата ще трябва устройство отключите парола или модел поне веднъж.

Нашите китайски приятели

Над говорихме за изискванията на Google, посочени в документа за Android съвместимост. Ако производителят иска да сертифицират своите устройства за монтаж на услугите ни, устройството си работи с определена версия на фърмуера трябва да бъдат сертифицирани в една от лабораториите.

В Китай, Google забрани, както и много производители полуподземните няма да се занимавам с ненужни сертификати. Да, и знаете ли, с какво фърмуер устройства често идват от Китай. За по-голяма производителност за криптиране, като правило, тя не е включена дори в фърмуера на базата на Android 6.0, и буутлоудъра не е заключен по принцип (в случая на MediaTek процесори), или може да бъде лесно отключена. Съответно там има сензор за пръстови отпечатъци, или не - не се играе най-малка роля.

Дори ако криптиране е включен от потребителя (в малко вероятния случай на по-евтини устройства, но все пак), че не е нужно никаква гаранция, че сензора за пръстови отпечатъци е интегрирана в по правилния начин. Това е особено вярно за устройства, които са били продадени с Android 5 и по-ранни версии на дъската и надграждането на шеста версия на Android, получени по-късно.

как да проникна

Например, ултразвукови сонди безполезни за да се опита да измами чрез разпечатка отпечатано с висока резолюция върху специална хартия проводящ - но затова стандартните капацитивни скенери може да надхитри.

Но ултразвуков сензор се измамени от пръст, отпечатан на 3D-принтер, където специалната стойност не е съществена. Най-накрая, почти всеки датчик за реална сметка ще отбележи формира от тънък слой от проводим материал и се носи над пръст.

Сравнение с Touch ID

Но в сравнение с Nexus поредица по съвсем логично. The Nexus 5x и 6P Google използва подход по отношение на сигурността. Тя не може да бъде деактивиран и секцията за криптиране на данните, както и компетентен интеграция на пръстови сензори и датчици самите не избират така или иначе.

Устройствата за трети страни, могат да бъдат използвани недостатъчни сензори за безопасност могат да бъдат откровени зейналата дупки в сигурността (въпреки формалното спазване на изискванията на Определение Android съвместимост). Ето подробна таблица.