Как мога да намеря парола GPO местния администратор () в Windows Server 2018r2

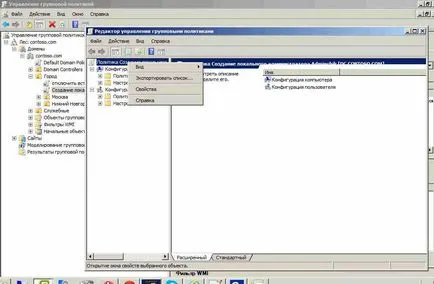

Да започнем с нашия GPO GUID, че това ще ускори процеса, нападателя ще похарчите за това малко по-нататък време. Отиваме в управление на групови правила, и изберете този, който създава нов местен администратор. Ние кликнете промяна и да преминете към свойства.

Виждаме уникално име.

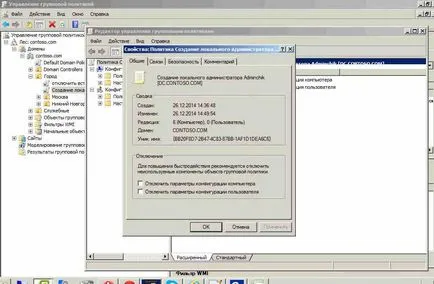

Когато областта на които се качват и rassharivat папки като SYSVOL. Можете да стигнете до него от всеки компютър в областта на UNC пътека \\ име на домейна си \. Следваща SYSVOL \ вашия домейн \ Policrs \ името си за политиката

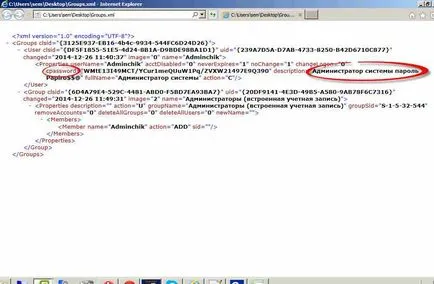

Стартирайте го и добавете към него нашата хеш.

Base64-специално, че дължината й трябва да бъде кратно на 4. Ето защо, ние вярваме, 4 блока, а ако не разполагат с достатъчно герои в последния блок, изчезналите добавя знака =.

В моя случай това е един символ =.

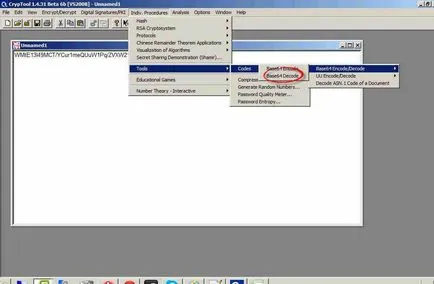

Сега ние се декодира от Base64.

Полученият код е криптирана AES256 и ситуацията изглежда bezishodnosti, с изключение, че ключът за разшифроване е Microsoft се е изложена в открити източници (MSDN 2.2.1.1.4 Парола Encryption).

И този код (шестнадесетичен):

4e9906e8fcb66cc9faf49310620ffee8f496e806cc057990209b09a433b66c1b

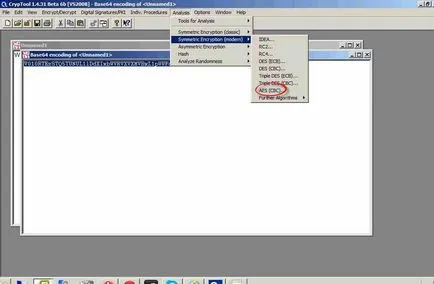

За да направите това, изберете Анализ - симетрично криптиране (модерен) - AES (ТГС) ...

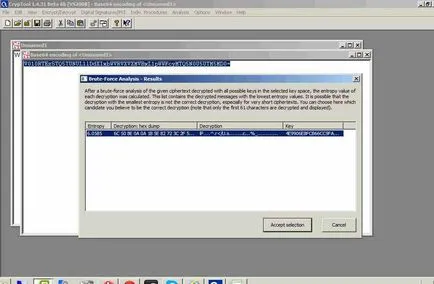

Дължината на ключа (Key дължина :) изберете 256 бита. въведете ключ, официално получи от Microsoft, и щракнете върху Старт.

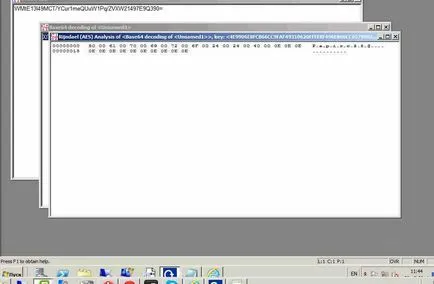

След малко ще ни код:

Общо можем да премахнем само ключа от допълнителните точки, които са разделени от героите, а ние имаме паролата на локалния администратор на всички компютри, на които да се прилага тази политика на сигурност

Добре дошли в системата.

Послепис Забележка Администраторите: ако този метод все още е необходимо да се използва, изключете политика, веднага след като е завършена.