Достъп до - бази данни и банки - уязвимостта на покупката, therunet

В края на миналата година, пише theRunet от най-лесните начини за хакване атаки срещу банки. Сега по-отблизо начини за получаване на достъп до база данни и описва как организациите могат да се предпазят от атаки.

Трябва да се отбележи, че на база данни за електронно банкиране система (DB RBS) все още не съдържа информация за "истински" пари, но само предава информация за операциите в централната автоматизирана банковата система (ABS).

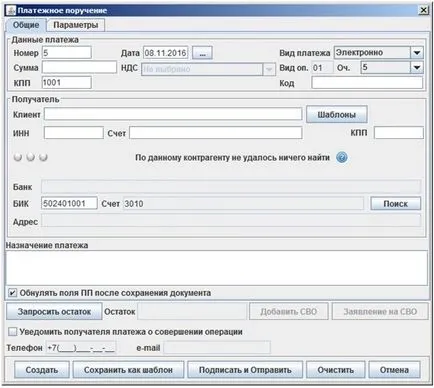

Но един от най-често срещаните проблеми в нашите банки - липсата на проверка на електронен подпис на клиента за разтоварване на платежни нареждания от RBS в ABS. Т.е. хакер, който печели достъп до RBS база данни може да направи фалшив запис на платежното нареждане от всеки клиент по никакъв начин, в същото време да се постави "тик", че подписването на платежното нареждане е проверена и че тя може да бъде приключен в ABS.

След това ще отида и реда автоматично ще бъде изпълнена в ABS. Така, че е важно да се разбере, че след като достъп на някой хакер печалби към базата данни, това е почти нищо, което може да спре. Начини за получаване на достъп до базата данни, с достъп до корпоративната мрежа на Банката (в заснетата хостинг), много.

Как да получите достъп до базата данни

На първо място, корпоративен домейн на базата на MS АД. Без правилното и фина настройка това е по-скоро слаба защитена инфраструктура, особено ако нападателят има достъп до най-малко един от компютрите в домейна (и в този сценарий е).

Един от основните проблеми на АД е дълбока интеграция. И ако на някой хакер да поеме контрола над най-малко един хост, тогава той ще бъде в състояние да се премахне от съзнанието си пълномощията на множество потребители, както и използването им ще вземете контрола на други сървъри, издърпайте пълномощията си и да продължи атаката.

Резултатът би бил да се намери акаунт, който има достъп до сървъра на базата данни DBS или ABS с. На пръв поглед изглежда, че това не е лесно. Въпреки това, техниките, описани по-горе - един от най-популярните и добре проучено. В допълнение, той отдавна е автоматизиран.

Вторият пример - това е уязвимостта на конкретен ABS или RBS, както и техните компоненти. Възможности за атаки от вътрешната страна на мрежата много повече, отколкото навън. Така например, е имало случаи, когато, например, всеки потребител на мрежата, за да бъдат в състояние да удостовери автентичността на системата с максимално привилегии, просто да знаят името на администратора на системата.

По този начин, ние виждаме, че нападателят може да е достатъчно просто да атакува вътрешна система на банката и да спечелят от тази голяма финансова изгода. За всичко, което той се нуждае - да вземе един от хостовете в корпоративната мрежа, която е достатъчно проста, и то ще има капацитет за достъп до вътрешни системи.

Трябва да се помни, че сигурността - е сложен и променящ се процес, така че универсално хапче не съществува. В този случай, щетите могат да бъдат сведени до минимум. Ето някои съвети от Владимир Фоменко, директор на King сървъри хостинг компания:

На първо място, това е една добра сегментация на мрежата, както и строги правила за защитната стена. Както показва опитът на вътрешния одит, то е пренебрегвано в толкова много банки.

На второ място, това е опис и редовни актуализации на софтуера. Тя sverhneobhodimo - знам, че има както вътре, така и най-вече извън вашата мрежа. И не само да се знае името на софтуера, а има представа за неговата версия и възможности, версия допълнителни модули и библиотеки.

Но настройките са правилни, може да ограничим всички потребители да използват Java, с изключение на тези, за които това е наистина необходимо (и ще има доста малко). И разбира се, системата трябва да бъдат проверени. Pen-Test, или по-дълбоко - одит ще покаже какво е реалното ниво на сигурност на системата, това, което един хакер може да се направи с вашата система.

Троянски коне DDoS-атака и "чисто хакване"

Колко от тези троянски коне е в латентно състояние в българските банки е трудно да се каже, но е възможно, че организаторите на атентатите чакат само за една възможност да свалят банковата система.

Когато банката е изправена пред обществена заплаха от нападение вероятно подготвителен етап се състоя преди известно време и това е възможно, че самата атака вече е започнала. За да се оцени степента на заплахата, че е необходимо да се разбере точно какъв е залогът. Ако това е често срещано DDoS-атаки, но днес те се случват през компрометирани домашни рутери, една и съща интернет на предметите. В този случай, атака може да извършва 1-2 човека.

Ако тя е по чист хак, това изисква много подготвителна работа. Необходимо е да се получи достъп до вътрешна информация, за да се намери слабости в защитата. В 95% от случаите, тези данни са получени чрез вътрешна информация или покупка все още говорят уязвимост. В този случай тя е свързана с голям брой хора и обучението отнема време и пари.

Защо е сигурността на центровете за данни

Независимо от това, център за данни се използва в организацията - лично или търговско - преди компанията е изправена пред трудна задача да се гарантира сигурността и целостта на информацията, съхранена. Сигурност решения за тези системи трябва да бъдат гъвкави: осигуряване на необходимото ниво на защита на безопасността на съществуващите и днес, те трябва да бъдат лесно мащаб в подкрепа на каквито и да било промени в бъдеще. Освен това, такова решение трябва да включва специализиран технология за защита на данни системи за съхранение и виртуални среди.

Модерна информационна система на компанията е комплекс от взаимодействащи отделни сегменти. Един от сегментите е периметъра на информационната инфраструктура, е възможно да се разпределят на външния и вътрешния периметър инфраструктура.

От друга страна, основните цели на вътрешния периметър е непрекъснатостта на бизнеса - почти няма фалшиви положителни резултати, внимавайте за проследяване на действията на потребителите, за да се предотврати изтичане на информация и за предотвратяване на незаконен опит за използване на софтуера за различни злонамерени действия.

Антивирусният софтуер е един от най-важните компоненти на сигурността на информационната система. Въпреки това, когато е необходимо да се гарантира защитата на големи вътрешни мрежи от вируси и други злонамерени програми, специални версии на предприятието защитен софтуер, за да използвате.