За VPN сървър, създаден

L2TP протокол е по-предпочитан за изграждане на VPN-мрежи от PPTP, най-вече в областта на безопасността и висока наличност се дължи на факта, че един UDP сесия използва за данни и контролни канали. Днес ще разгледаме създаването L2TP VPN сървър на платформата Windows.

Въпреки лекотата на разполагане и свързване на широк спектър от клиенти, PPTP има някои съществени недостатъци. Най-значително - с един фактор удостоверяване с помощта на име / парола, както и потребителско име на потребителя, е най-често известни (или не си твърд фигурата), а след това в удостоверяване се използва само паролата да бъде компрометиран като позволява на трети страни да получат пълен достъп до корпоративните мрежа.

Вторият недостатък, произтичащи от първата - невъзможността да се провери автентичността на свързващия се хост, т.е. администраторът не може да се каже със сигурност, че тази връзка е направено от потребителя от служба Иванов лаптоп, а не един нарушител да получите достъп до вашите данни.

И накрая, на трето недостатък е, че PPTP използва за двете връзки: канал за данни и управляващ канал. Това го прави по-трудно да се свърже, тъй като не всички доставчици, особено когато мобилен или гост на достъпа, осигуряване на нормалното преминаване на GRE-пакети, което прави връзката с VPN сървър невъзможно.

L2TP не разполага с този недостатък, тъй като използва само един UDP сесия за трансфер на данни и управление, което улеснява свързването на клиенти и управление на мрежовата инфраструктура.

Друго предимство на L2TP е удостоверяване на два фактора. Преди установяване на връзка възли взаимно се идентифицират въз основа на предварително споделен ключ или сертификат, и едва след това да започне да се смесват. Authentication изисква използване на сертификати PKI инфраструктура разгърнати в мрежата, при липса на такива може да се използва за предварително ключ за удостоверяване. Ще разгледаме тази опция.

на предварително споделен ключ удостоверяване е по-малко надежден от сертификата, но все пак ви позволява да организирате по-високо ниво на сигурност, VPN-мрежа в сравнение с използването на протокола PPTP. Предварително споделен ключ е посочено веднъж, когато създавате VPN-връзка на клиента и може да бъде непознат за потребителя (избор на администратора), в който случай можете да сте сигурни в автентичността на свързващия се хост и компрометира паролата в този случай, не позволява да се свърже с мрежата на предприятието като предварителна ключът е неизвестен.

Ние трябва да се определят ролята на политиката и мрежови услуги за достъп. който трябва да съдържа маршрутизиране и отдалечен достъп.

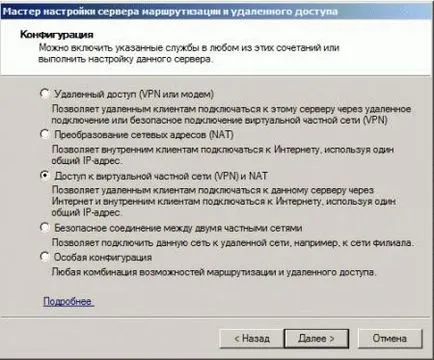

Няма други конфигурации се извършват чрез модула в Routing и за отдалечен достъп. предлагани в меню Start - Административни инструменти. Първият път, когато ще стартира помощник, който ви помага да се бързо да създаде необходимите услуги. Ако имате намерение да използвате този сървър като рутер, за да се осигури достъп до интернет компютърната система, трябва да изберете достъп до виртуална частна мрежа (VPN), както и NAT. Ако имате нужда от VPN сървър само, отдалечен достъп (VPN или модем).

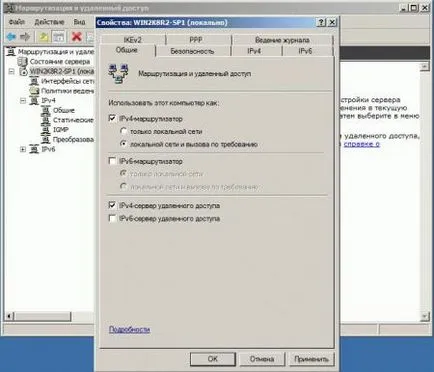

NAT настройка услуги няма да бъдат разглеждани, ако е необходимо, вижте тази статия. Също така, доста често се намират в положение, когато NAT услугата е вече разгърната, в този случай, трябва да се даде възможност на VPN услуги ръчно. За да направите това веднага, на мига Routing и отдалечен достъп, щракнете с десния бутон името на сървъра и изберете Properties. В Генерал прозореца на раздела, който се отваря, поставете превключвателя IPv4-рутер ключ LAN и търсенето диска. и след това сложете отдалечен достъп IPv4-сървъра.

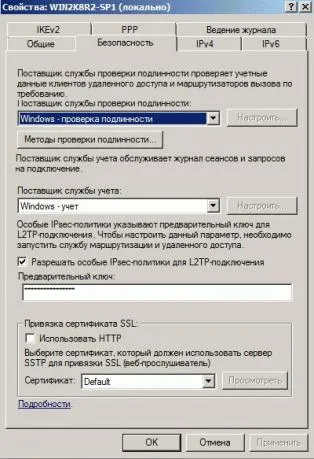

В раздела Защита, въведете ключа предварително споделен.

Останалата част от параметрите, които не ще бъдат обсъдени по-подробно, като разгледа по-подробно в статията си за конфигуриране на PPTP-сървър. Приложете промените, рестартирайте услугата.

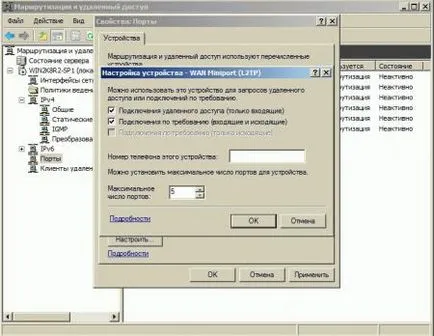

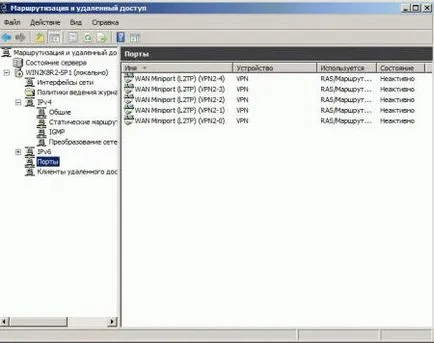

След това отидете на пристанищата на секциите и L2TP собственост е настроена двете отметки отдалечени връзки достъп и връзки при поискване. максималният брой на пристанищата трябва да отговарят или надвишават очаквания брой клиенти. Неизразходваните минути могат да бъдат изключени, за да извадите от свойствата на двете квадратчета.

В резултат на това в списъка на пристанищата трябва да остане само L2TP пристанища в определен период от вас.

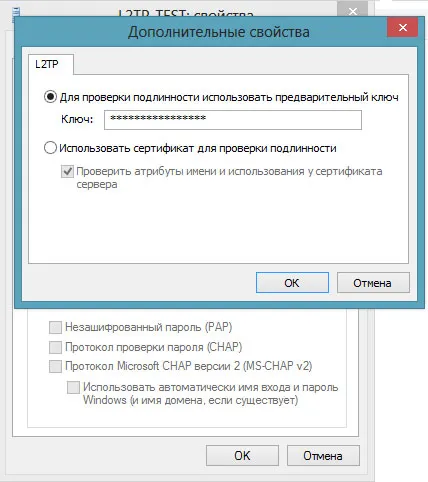

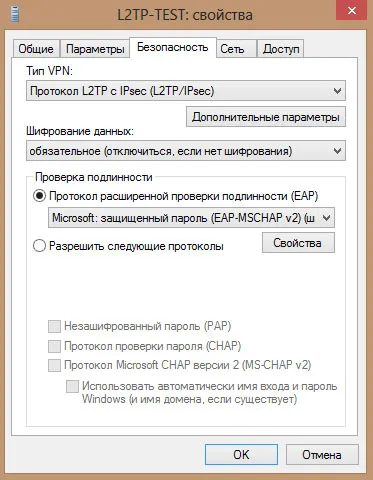

Конфигуриране на L2TP връзки на клиента се извършва чрез стандартни методи, изберете типа на VPN в раздела за сигурност, тъй като L2TP с IPsec, и след това щракнете върху Advanced Properties. Посочете използването на предварително споделен ключ и влезе в себе си ключа в отворения прозорец.

Също така, не забравяйте да включва използването на разширяем протокол за удостоверяване EAP.

Останалото е по-различно от създаването на PPTP връзка не е налице, потребителите могат да се свързват с нашия сървър чрез вашите идентификационни данни.